AES:加密的数据

毫无疑问,许多用户的计算机、互联网(不仅),听到这样一个期限作为AES的数据加密。 什么是这个系统,什么样的算法,它使用的,什么是使用,有一个想法很有限的圈子的人。 一个正常的用户是由大知道需要。 然而,考虑这样的加密系统,特别是没有深入研究复杂的数学计算和公式做出这种明确的任何人。

什么是AES加密?

类型的AES加涉及使用的信息转换成为一个安全的形成和回归解的一个关键知的发送和接收端,相对于对称加密, 其中包括使用的两个关键家庭债务还清;关闭和开放。 因此,很容易得出结论,如果双方都知道正确的关键过程的加密和解密相当简单。

有点历史

第一次AES加密技术是提到2000年时的竞争选择的继任者DES系统,这是标准的美国自1977年以来,获胜者是Rijndael算法。

在2001年,AES正式通过,成为新的联邦数据加密标准,并已在整个使用。

类型的AES加密

演变的算法,包括几个中间阶段,其主要相关增长的关键。 今天有三个主要类型:AES-128加密,AES-192和AES-256.

推荐

许多用户发生在开发的电子邮件管理问题,不知道如何附加的文件。 和这个功能是毫无疑问,非常重要的。 它常常是因为她大部分的用户和登记其第一封电子邮件。 这种困难的出现不只是初学者也是经验丰富的用户。 例如,在案件时工作或其他原因你需要有电子邮件向这类国际服务等级。因此,如何附加文件,什么是主要点时需要考虑执行这一程序。 首先,你应该知道所有的电子邮件服务使用类似的算法,因此得到用于他们中的一个,作为一项规则,不应将问题与其他人。 我们说的不仅是对一般的管理原则,但也对工作的具体情况作为一个整体。到...

声音方案Windows7(XP、Vista,8,10):如何使用他们,并安装一个新的

没有必要再一次说,每一个用户的Windows的基于计算机,由于正常的日志在,听到播放的音乐,以及在执行某些行动,家庭债务还清了一些其他声音。 是什么声音方案的适用于Windows7或任何其他影响;操作系统号;这个家庭,我们现在将看到的。 此外,试图以指定成本效益的安装一个新。是什么声音方案的适用于Windows7和其他版本?中可以清楚地看出,声音方案的家庭债务还清;一套音频文件,每个都是与任何特定的用户的行动。 例如,当击任何目的的用户听到一击,当你注销、关闭或开户发挥着一种告别的音乐等。在原则...

与发展的进展我们的生活进入社会网络和快速获得欢迎的互联网用户。 作为需求为这些服务的增长,并增加的愿望的参与者获得的利益越多的客户。迄今为止,许多人都想知道如何促进页"VC。" 有很多的方式,每个这导致想要的结果,但是需要一定的时间,并在某些情况下的钱。为什么你需要一个促进网页每个人都想要是受欢迎的,它不仅增强了自尊,而且还有助于促进其产品,当然,如果你有你自己的事务。 如果你是不是明星的电视节目或一个着名的博客,然后当然,你有没有那么多的追随者和喜欢的因为我会喜欢的。促进您的配置文件"脸谱",...

的名字是不言而喻的。 数值指定相应的长度使用的关键,位表示。 此外,AES加密,是指在框类型,其工作直接与信息块固定长度、编码他们每个人,相反生产的算法进行操作的单字的消息,翻译他们在一个加密的形式。 在AES区块的长度是128位。

说,科学语言,同样的算法,使用AES-256加,意味着操作基础上的多项式表示的操作和规范在处理两个维阵列(矩阵).

它是如何工作的?

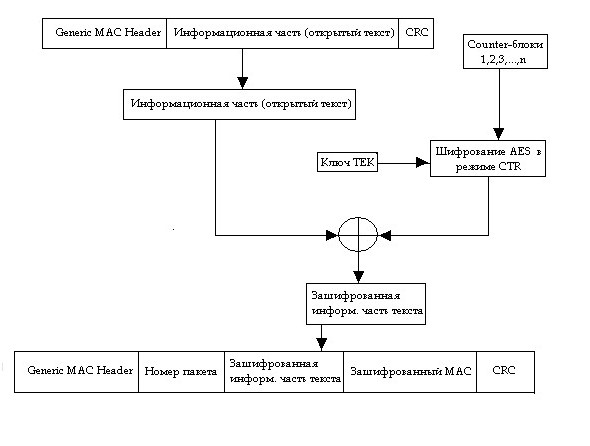

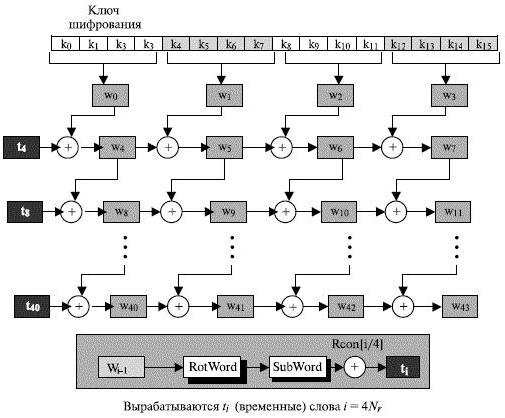

的算法是相当复杂的,但涉及使用几个基本要素。 最初适用的二维矩阵变换周期(轮),圆形的钥匙表主和反查询。

的数据加密过程,包括几个阶段:

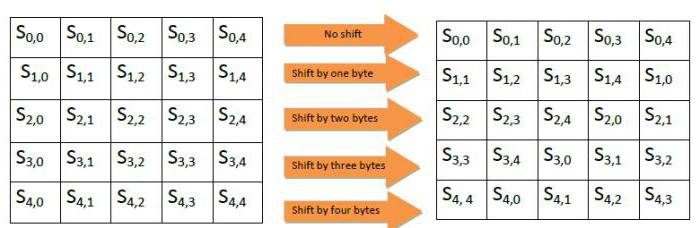

- <李>计算所有圆距离战斗键;<李>替代的字节使用的主要表S-箱;<李>转移的形式,使用不同价值(参见上图);<李>混合的数据在每个柱的矩阵(形式);<李>增加的形状和圆形的钥匙。

的解密相反的去除,但代表的S-Box是适用于表制作,这是上面提到的.

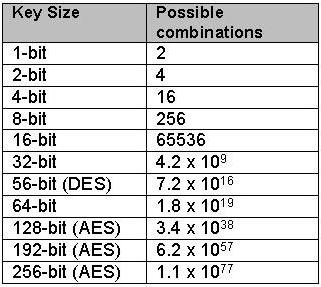

如果得到的一个例子,如果关键的是本有一定长度的4位数枚举,将需要总共16个阶段(轮),这是必要的,以测试所有可能的组合, 开始0000和结束与1111. 当然,这种保护是破裂相当迅速。 但如果你拿着钥匙更大的16位将需要65 536步骤,并为256位家庭债务还清1.1x1077. 并由美国专家、匹配的正确的组合(key)将需要大约149万亿年。

什么时使用配置网络,在实践:AES或TKIP加密?

现在让我们使用AES-256为加密的数据发送和接收无线网络。

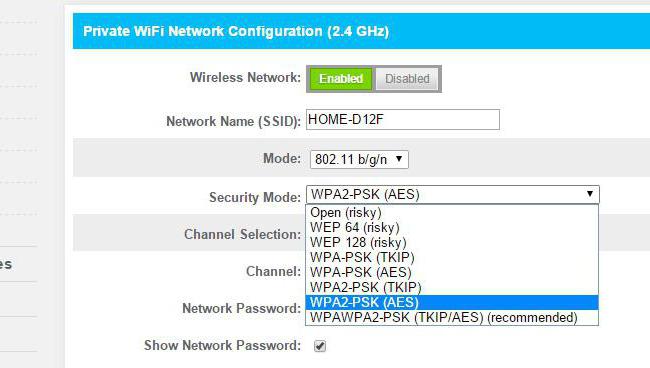

通常在任何路由器(路由器),有几个选项可供选择:只AES只TKIP和AES+TKIP. 他们是用于根据议定书》(WEP或WEP2). 但是! TKIP是一个过时的系统,因为它具有更少的保护并不支持的连接802.11n与数据传输速率超过54Mbps。 因此,缔结关于优先使用AES与安全模式WPA2-调是显而易见的,尽管可以使用这两种算法。

问题的可靠性和安全算法AES

尽管大声发言的专家,AES是理论上仍是脆弱的,因为很自然的密有一个简单的代数的描述。 据说是尼斯*弗格森。 2002年,约瑟夫*消化性和尼古拉*库尔图瓦发表了一篇文章,证明一个潜在的攻击XSL。 然而,它是在科学界已经引起了很多辩论和有些人认为他们的错误计算。

在2005年,它制成假设攻击可以使用第三方渠道,而不仅仅是数学计算。 当一个人的袭击找到了钥匙之后,800操作,其它收到了它在232行动(第八轮).

毫无疑问,今天,这种系统可以被认为是一种最先进的,如果不一。 几年前在互联网上,一波的病毒攻击,其病毒的密码破译(和部分时间,甚至勒索)、渗透计算机完全加密的数据,要求用于解码的一笔钱。 在该报告指出,加密是生产使用算法AES1024,其中,因为人们认为直到最近,在性质上不存在。

喜欢还是不喜欢,但是,即使是最众所周知的开发抗病毒软件,包括垫;也是密实验室和quot;,当试图进行解密数据失败。 许多专家已经认识到,臭名昭着的我爱你病毒,在当时,袭击了数以百万计的计算机世界各地和毁坏他们的重要信息相比,这种威胁是幼稚的话. 此外,我爱你更集中的媒体文件和一个新的病毒已经获得访问的唯一的机密信息的大型企业。 然而,清楚地说明有使用AES1024,没有一个人可以.

结论

总之,在任何情况下,我们可以说,AES加密的是,今天的最先进和保护,不管有什么长的关键。 这并不奇怪,这一标准是在大多数使用公用钥匙密码系统并具有相当广阔的发展前景和改进在可预见的未来,特别是非常可能可能结合几种类型的加密在一个单元(例如,同时使用对称和不对称的方框和流加密的).

Article in other languages:

Alin Trodden - 文章作者、编辑

"你好,我是艾琳*特罗登。 我写文章,看书,寻找印象。 我也不擅长告诉你这件事。 我总是乐于参与有趣的项目。"

相关新闻

许多用户的计算机或笔记本电脑要使用的所有可能性,它的设备。 因此,问题是如何超频的图形卡? 开始确定含义的这种愿望。 一些做为一个更舒适、愉快的一个游戏中计算机的射击、行动和战略。 但也有一些人试图超频的卡利,看到全功能的机器。 但在这里你需要做一个小小的警告。的能力的视频卡有限,所以有一个小数额的风险时超频。 它可能会过热,这将导致破裂。 因此,有必要严格遵守的建议,然后一切都会好的过程将是成功的。var blockSettings2={blockId:...

如果你打电话给朋友,而不是她平时的声音,你听到一个男低音,或者更糟的是家庭债务还清你开始讲话,英雄的一些动画片,你不应惊慌,并请记住,不是你吃的那些蘑菇进晚餐。 这里的一切都是简单得多:源使用的程序改变声音在Skype。此类软件的使用,通常的目的是要玩的对手,至少在原始约会或访谈。 但是,无论愿望和目的,用这样的计划和实际需求。[rek1]我们将试图找出一个列表中的最好的计划改变的声音在Skype,其中包括受欢迎的应用程序,区分不仅用于其效率而且方便使用。...

现在许多网页上的全球因特网,提供了指导方针,遵守它可以让你的日志在你的社交网络账户,尽管事实上,通常的方式获得资源的信息生成和quot;网站受阻和quot; 这似乎是家庭债务还清;一旦这些说明都是公开的,应该没有问题出现的。 不幸的是,它不是这样。 用户开始寻求答案的问题,如何接触如果该网站被封锁,只有当有明显的问题与社会网络。 那么,有句谚语是不是徒劳的谈论烤鸡,以及男人和雷.我们今天的文章中是不寻常的。 它不仅仅是建议有关做什么,如果阻止的脸谱网站,是...

如果你突然开始有问题,的游戏杀手:以赦免(不开始或延缓),则不需要立即是犯罪的上游戏本身的开发人员或一个糟糕的建立,如果你有一个盗版的版本。 所有的问题可能是由于错误。在系统、故障在操作系统或安装不良的各种驱动程序。 怎么做杀手:以赦免开始顺利,没有问题,阅读的文章。的简要审查的杀手:以赦免新的"杀手"是开发一个新的发动机,其中的详细程度是令人印象深刻的图片并没有停止,请的眼睛。 对于作为游戏,几乎所有的细节的游戏已经重新设计和改进。 例如,改进的人工智能...

移动网络都是已经高度发达和设备可以用作3G调制解调器。 许多用户知道,你可以替代的缓慢互联网上的设备以更高的速度。 当然,以前这是不可能的,但用户的需求逐渐增长,因此,出生的新的连接技术,从移动运营商。 替代的缓慢GPRS互联网来到边缘,他目前的标准。 事实上,互联网已经极大地扩大机会使用户,以便创新增加数据的传输速度。 今天,我们决定要谈谈如何使3G在目顶号;的,因为许多拥有的设备是甚至不知道什么是可能的。 但是,渴望得到高互联网的速度总是存在的。[re...

在"有趣的游戏"的大玩家被分成两队和战斗。 然而,这不是唯一的办法了-还有模式,让你和朋友去团队通过某些特派团对机器人。 当然,他们都是在不同条款的复杂性,一个最困难的是"清算". 这是一个二十层楼,每层楼这是一个特别的挑战。你进入结构,是清洁的第一次发言,在等待电梯,然后爬到第二,同样在等待一个电梯和所有的同时捍卫的敌人。 在屋顶上你将会找到最后的测试游戏。 我们还应该注意这里,你新生,并且如果整个团队都死于同一层楼,你就会失败的任务。 因此,这是非常重...

评论 (0)

这篇文章没有评论,是第一!