Now - 13:04:29

USB-الرموز. ما يجعل هذا مفيد الجهاز ؟

الآن تستخدم بشكل متزايد الرموز. ولكن على الرغم من هذا, كثير من الناس لا يفهمون ما هذا الجهاز. القادم سوف نتحدث عن ما يستخدم الرموز أن هذا النوع من التطبيق يعطي. سيتم النظر فيه جهاز USB متصل بالكمبيوتر.

تخزين المعلومات على رمز

أريد أن يفسر على الفور أن هذا الجهاز ليس محرك أقراص فلاش. ولا شك أنه يمكن تخزين كميات صغيرة من المعلومات ، ولكنها محدودة ، على سبيل المثال 64 كيلو بايت. هناك أيضا الرموز التي تحتوي على ذاكرة من عدة غيغابايت. ولكن البيانات في الذاكرة المخزنة على نفس التكنولوجيا مثل منتظم بطاقة الذاكرة. لهذا السبب ، فإن وظيفة تخزين البيانات يمكن اعتبار عرضية أو ثانوية. ما الحاجة الرموز ؟ ما هو الجهاز تفعل ؟

الأولية الغرض – غير قابل للاسترداد تخزين بعض المعلومات الأساسية. ملحوظة على الفور أن هناك الكثير للقيام به مع بطاقة الذاكرة. غير قابل للاسترداد التخزين – عندما رمز رمز لن تحصل في أي مكان من الجهاز. لا يمكن استخراجها ، على سبيل المثال ، في ذاكرة الكمبيوتر. فمن الممكن أن يحدث هذا ، ولكن في شكل مشفرة. هناك خيار تصدير مفتاح عادي ، ولكن حتى هذا هو أكثر أمانا من تخزينها على محرك أقراص فلاش. لماذا هو أكثر أمانا لتخزين المفتاح ؟ رمز يتطلب معرفة رمز PIN تصدير محرك أقراص فلاش – لا.

بالإضافة إلى ذلك, حتى إذا حفظ المفتاح على جهاز تخزين قابل للإزالة و تشفيرها المهاجم سوف تكون قادرة على اتخاذ عدد لا يحصى من المحاولات من فك رموز. إذن رمزية بعد ثلاث محاولات فاشلة من دخول كتل التعليمات البرمجية.

المزيد

طابعة سامسونج SCX-3405: دليل المستخدم والمواصفات استعراض

سوق التكنولوجيا الفائقة هو زيادة المنافسة. بسبب هذا, وتحاول كل من الشركة المصنعة الجهاز الخاص بك لجعل الأكثر وظيفية وجميلة وغير مكلفة. يجب أيضا أن تكون موجودة في أي خصوصية.واحدة من أكبر الشركات في السوق العالمية – سامسونج – قررت التركيز ع...

T-28. T-28 (عالم الدبابات). T-28: صور

T-28 – هذا شعبية خزان السوفياتي ، والتي تتمثل في المعروف على الانترنت لعبة العالم من الدبابات. بالنسبة لمعظم اللاعبين والجهاز هو عابر ، ولكن هذا يرجع فقط إلى حقيقة أن ليس كل تقييم قدرة هذا النموذج. إذا ما تم تناوله ببراعة ، خزان يتحول إلى ورطة ...

كما في "Skyrim" إلى التركيز osculatorium: يمر

اليوم سوف نتحدث معك عن كيف في "Skyrim" إلى التركيز osculatory. أيضا, دعونا نحاول فعلا أن نفهم أين هذه المهمة و لماذا نحن في حاجة إليها. لأن العالم لعبة The Elder Scrolls هو مكان حيث يمكنك الحصول على المغامرات.نبدأحسنا, قبل التفكير في "Skyrim" إلى الت...

هذا يشير إلى أنه حتى مع أبسط إعدادات الأمان فمن الأفضل لتخزين مفاتيح على الرمز المميز.

خيارات أخرى

متجر الرئيسية &ndash ؛ الأهم من ذلك ما هي الرموز. ما هو الجهاز بالإضافة إلى? هنا وظائف أخرى:

- الذاتي تشفير وفك تشفير.

- إنشاء مفتاح التشفير.

- توليد التحقق من التوقيع الرقمي.

- تجزئة البيانات.

رمز نوع من الصندوق الأسود في الوقت الذي عمليات التشفير. وهكذا ، فإن بيانات الإدخال باستخدام مفتاح تحويلها وإرسالها إلى الإخراج. يمكنك مقارنة رمزية مع الحواسيب الصغيرة: المدخلات والمخرجات من المعلومات يتم عن طريق USB الخاصة بها المعالج, ذاكرة الوصول العشوائي الذاكرة على المدى الطويل.

المقارنة مع كلمة المرور

بالنسبة لمعظم أصبح معيار أن كلمات السر التي تستخدم في كل مكان. هذا هو كلاسيكي حديث. الشخص الذي يريد أن يذهب في الشبكة الاجتماعية أو شراء شيء – يستخدم كلمة المرور. ميزتها الرئيسية هي سهولة الاستخدام. ولكن في نفس الوقت هناك جوانب ، والتي وضعت بعض العمليات التي تعتبر مهمة من وجهة نظر الأمن في السؤال. يمكن أن يكون النسيان, إرسال كلمة مرور غير آمنة قناة, كتابة, التنبؤ.

الرموز هي قادرة تماما على حل تماما كل تلك المهام التي تستخدم كلمات السر. وحلها أكثر أمانا وكفاءة.

تشفير البيانات

البيانات عادة مشفرة بواسطة مفتاح التشفير الذي بدوره مشفرة على كلمة المرور. والأمن من هذا المخطط يعتمد فقط على كلمة السر التي ليست في كل الحالات المعقدة يمكن كتابتها على لوحة المفاتيح أو المنسية. عند استخدام رمز هناك نوعان من الحلول:

- المفتاح على رمزية وأنه لم يترك. هذا الأسلوب هو مناسبة فقط كميات صغيرة من المعلومات ، الانتعاش بسرعة مع مساعدة من رمزية منخفضة. الجاني سوف لا تكون قادرة على استرداد مفتاح.

- مفتاح على المنوال ولكن في عملية التشفير يحصل في ذاكرة الكمبيوتر. وتستخدم هذه الطريقة ، على سبيل المثال ، لتشفير و فك تشفير وحدة التخزين بالكامل. المفتاح هو أن استخراج ممكن ولكن ليس من السهل جدا. كلمة سرقة هو أسهل من ذلك بكثير.

الخلاصة

انها آمنة أن أقول أن سوف تكون قادرة على تجنب العديد من حالات غير سارة عند استخدام وانتشار القرارات استنادا إلى الرموز. سرقة كلمات السر سيتم حذف والأمن مستوى سوف تزيد في المعنى. فمن أجل الأمن واستخدام الرموز. ماذا يعطيك ؟ مزايا فقط والموثوقية. حتى إذا كنت التخلي تماما عن كلمات المرور في صالح رمزية, فوائد واضحة. لأنه إذا كنت تفقد المفتاح لا أنها ليست كذلك.

Article in other languages:

BE: https://tostpost.com/be/kamputary/1403-usb-tokeny-shto-takoe-karysnae-rob-c-geta-prylada.html

DE: https://tostpost.com/de/computer/1400-usb-token-was-ist-berhaupt-macht-das-ger-t.html

En: https://tostpost.com/computers/20315-usb-tokens-what-makes-this-a-useful-device.html

ES: https://tostpost.com/es/los-ordenadores/1405-tokens-usb-qu-es-til-hace-que-este-dispositivo.html

HI: https://tostpost.com/hi/computers/825-usb.html

JA: https://tostpost.com/ja/computers/824-usb.html

KK: https://tostpost.com/kk/komp-yuterler/1403-usb-tokeny-degen-m-z-ne-paydaly-zh-e-b-l-ryl-y.html

TR: https://tostpost.com/tr/bilgisayarlar/1409-usb-belirte-leri-ne-i-e-yarar-getirir.html

UK: https://tostpost.com/uk/komp-yuteri/1405-usb-tokeni-scho-take-korisne-robit-cey-pristr-y.html

Alin Trodden - مؤلف المقال ، محرر

"مرحبا ، أنا ألين الدوس. أنا أكتب النصوص ، وقراءة الكتب ، والبحث عن الانطباعات. وأنا لست سيئة في أقول لك عن ذلك. أنا دائما سعيد للمشاركة في مشاريع مثيرة للاهتمام."

أخبار ذات صلة

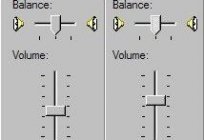

التحقق من مكبر الصوت في ويندوز 7 هو أجريت في عدة مراحل. أولا وقبل كل شيء ، يجب عليك التأكد من أن كل شيء متصل بشكل صحيح. إذا كنت تستخدم نظام وحدة مع اللوحة الأم القياسية ، الرافعات لسماعات الرأس والميكروفون يجب أن يكون موجودا على ا...

أساسيات أمن الحاسوب ، أو أمن المعلومات

في اليوم عصر المعلومات ، عند التقدم التكنولوجي وصلت على ما يبدو مستويات غير مسبوقة ، هي قضية حول حماية البيانات. أساسيات أمن الحاسوب تسمح لك للسيطرة على عملية منع العديد من المشاكل.لماذا حماية المعلومات ؟ والأهم من ذلك, من ماذا ؟ ...

طرق فعالة على كيفية زيادة FPS في "دوتا 2"

إذا كنت تلعب في وضع لاعب واحد ، في أغلب الأحيان أنت لا معنى للتفكير في التحسين من اللعبة سوف تكون إما جيدة للذهاب أم لا. إذا كانت إبطاء أو تأخير ، يمكنك خفض إعدادات وإذا نجحت دورا أقل جمالا ولكن أكثر كفاءة. مع ألعاب متعددة اللاعبي...

اللوحة الأم MSI 970A-G43: مراجعة واختبار ردود الفعل

العديد من المشترين المحتملين مهتمون جدا, العادية اللوحة الأم المنخفضة نهاية MSI 970A-G43 تمكن من الفوز على العديد من المستخدمين ؟ بعد كل قطاع الموازنة من الأجهزة لديها وظائف محدودة و نادرا ما تأتي انتباه المستخدمين المتقدمين و الل...

Termochemistry الطابعة: تكنولوجيا الطباعة, مزايا وعيوب

الأكثر شهرة الطابعات النافثة للحبر والليزر الأجهزة. في وقت سابق كان يستخدم أيضا مصفوفة أنواع. التكنولوجيا لا يزال قائما. اليوم عدد من التقنيات الحديثة التي تتجاوز بكثير مألوفة وغير مألوفة الجهاز.هذا هو termochemistry الطابعة. ما ه...

في كثير من الأحيان مستخدمي الكمبيوتر طرح السؤال: “السبات - ما هو وكيف يعمل ؟ &ردقوو]؛. مع هذا نحن الآن نحاول أن نفهم ، لأن هذا الوضع هو مفيد جدا في كثير من الحالات ويوفر الوقت.مبدأ العملالإجابة على السؤال: “السبات - ما...

تعليقات (0)

هذه المادة قد لا تعليق أول