Now - 03:03:40

Cryptographer paycrypt@gmail.com: समझने के लिए कैसे

जैसा कि आप जानते हैं, वायरस और malwares पर वर्ल्ड वाइड वेब हर दिन अधिक से अधिक प्रतीत होता है । लेकिन आज के परिणाम उनके प्रभावों से परे जाना उल्लंघन की व्यवस्था की है । अधिक से अधिक हमलावरों शुरू करने के लिए धन उगाही. इस तरह के खतरों में शामिल हैं वायरस paycrypt@gmail_com है, जो एक cryptographer. वह अपेक्षाकृत हाल ही में छपी है, इसलिए इसके खिलाफ लड़ने के लिए-यह काफी समय लेने वाली है.

क्या एक वायरस है paycrypt@gmail_com?

सिद्धांत रूप में, वह “संक्रमण” काम पर अंगूठे के एल्गोरिथ्म में लागू सबसे प्रसिद्ध वायरस की तरह CBF, XTBL और मैं तुमसे प्यार करता हूँ.

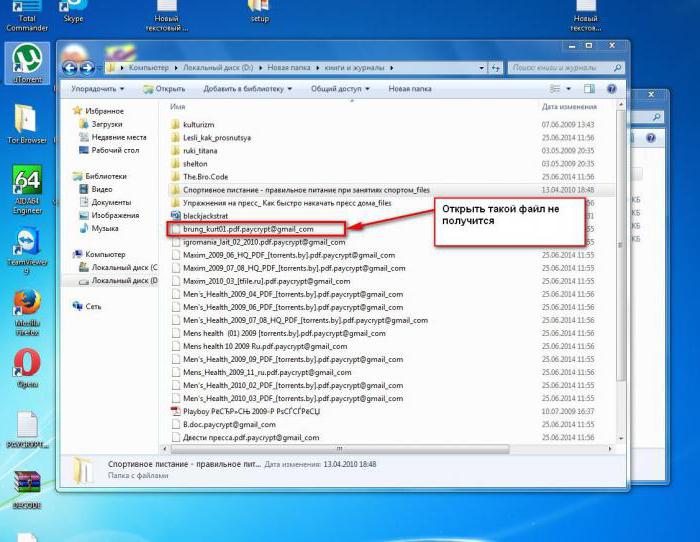

में जाने के बिना पैटर्न के अपने काम में, हम कह सकते हैं: केवल एक ही बात का परिणाम इसके प्रभाव में निहित है तथ्य यह है कि अपने सभी फाइलों और दस्तावेजों के साथ एन्क्रिप्टेड रहे हैं एक विशेष कलन विधि है, जो खुद को हैकर्स के लिए भेजा के रूप में आरएसए-1024 है । अंत में, के बाद encrypting किसी भी दस्तावेज़ या उपयोगकर्ता फ़ाइल के बिना एक विशेष कुंजी खोल सकते हैं.

फ़ाइल नाम के अलावा मौजूदा एक्सटेंशन निर्धारित paycrypt@gmail_com. डिक्रिप्ट करने के लिए कैसे इस तरह के फ़ाइलें (और अगर यह भी संभव है), हम अब देखना होगा.

कैसे एक वायरस के प्रवेश, सिस्टम में?

प्रवेश के खतरों पर एक अलग टर्मिनल या यहां तक कि एक स्थानीय नेटवर्क में पूरा किया जा सकता है कई मायनों में. सबसे आम ई-मेल अनुलग्नकों होते हैं कि कार्यक्रमों-लोडर है कि पकड़ सकता है वायरस पर सीधे संक्रमित वेबसाइट, या छिपा वस्तुओं है कि सक्रिय कर रहे हैं जब आप से जानकारी की प्रतिलिपि हटाने योग्य मीडिया. कभी कभी यह हो सकता है “पकड़ और rdquo; यहां तक कि सिर्फ क्लिक करने पर विज्ञापन बैनर है.

अधिक:

आज हम लिखने का फैसला किया है के बारे में लैपटॉप लेनोवो v580c. समीक्षा विस्तृत हो जाएगा, के रूप में इस पोर्टेबल पीसी IdeaPad श्रृंखला एक उच्च लोकप्रियता है, लेकिन कई नहीं जानते हैं कि वास्तव में क्या इस डिवाइस बनाता है खरीदारों. मॉडल, तेजी से और कई सक...

कैसे करने के लिए अपने कंप्यूटर को साफ करने के लिए ऊपर की गति अपने काम के?

किसी भी कंप्यूटर उपयोगकर्ता को चिह्नित कर सकते हैं कि यह समय के साथ रहता है को पूरा करने के लिए कंप्यूटर की गति. काम काफी धीमा कर देती है के कारण एक बड़ी संख्या की उपस्थिति के कार्यक्रमों और निरंतर फ़ाइलों को डाउनलोड. उसे देने के लिए गति, कभी कभी साफ...

मज़ाक में "सिम्स 3": कैसे को दूर करने के लिए कोड सेंसरशिप और अन्य तरीकों

तो, आज हम बात करेंगे के बारे में क्या मज़ाक में संभव "सिम्स 3". कैसे करने के लिए निकालें कोड सेंसरशिप? यह किया जा सकता के साथ मॉड? चाहे वहाँ रहे हैं भागों, जिनमें यह सुविधा डिफ़ॉल्ट रूप से स्थापित? पढ़ें सब के बारे में है.के साथ परिचित बनने कंसोलतो, ...

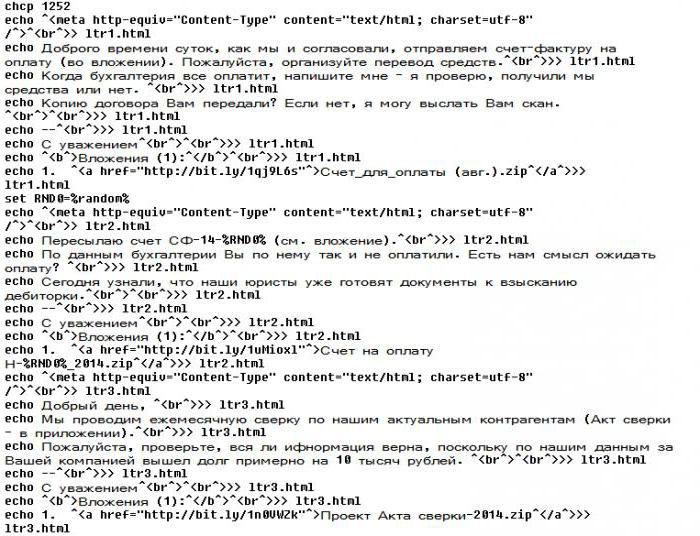

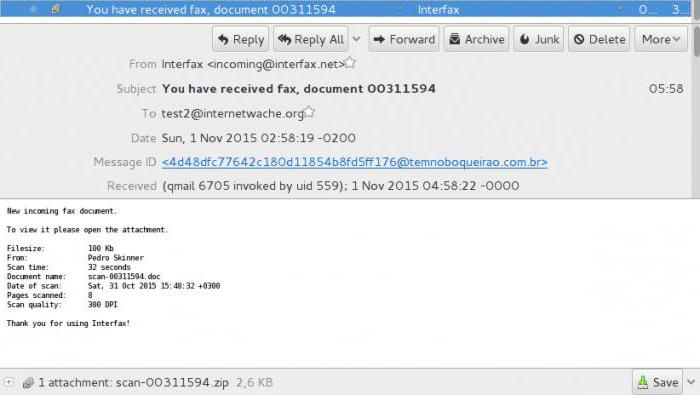

के रूप में है, ई-मेल और ndash; मुख्य सुरंग है । इस पर लागू नहीं होता करने के लिए मेल सर्वर है, लेकिन केवल खाते में किया जाता है कि स्थिर प्रोग्राम जैसे Outlook या तृतीय-पक्ष अनुप्रयोगों कंप्यूटर पर स्थापित टर्मिनल है ।

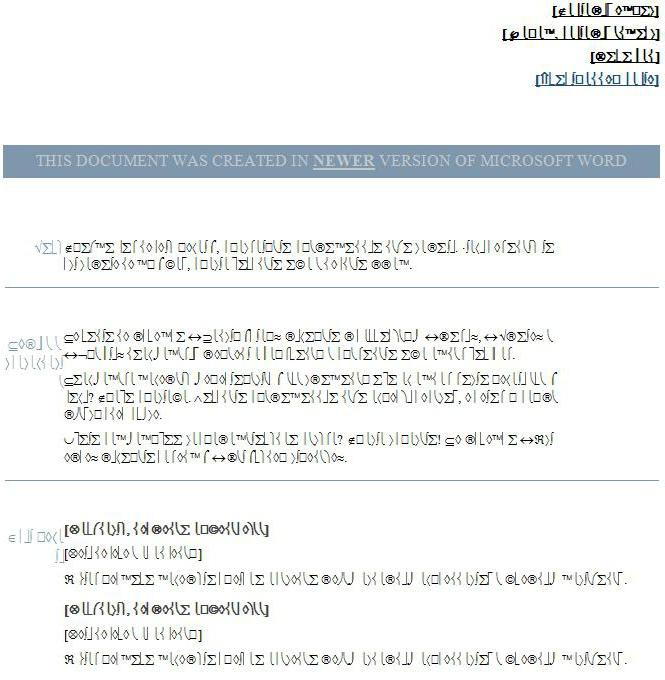

उपयोगकर्ता को खोलता है, उदाहरण के लिए, संदेश के बारे में अनुबंध में परिवर्तन के उत्पादों की आपूर्ति और लग रहा है लगाव. यह एक फ़ाइल है. यदि आप देखते हैं कि विस्तार अज्ञात है, यह बेहतर है नहीं करने के लिए खुला है । लेकिन उपसंहार कहते हैं, अनुलग्नक में शामिल एक स्कैन की गई कॉपी के नए संस्करण के समझौते, सभी भ्रामक है, और उपयोगकर्ता फ़ाइल को खोलता है, सिर्फ सोच भी नहीं है.

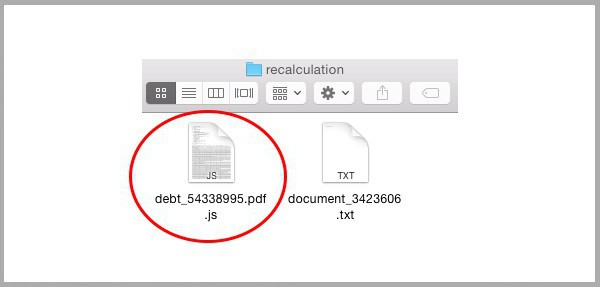

लेकिन अक्सर आप पा सकते हैं एक अनुलग्नक में एक सादा पाठ फ़ाइल या दस्तावेज़ को Word. उपयोगकर्ता पर क्लिक करता है, और है… हम दूर जाना (नोट नाम बदलने के लिए किसी भी फाइल दे रही है, यह विस्तार .txt, .एक्सटेंशन डॉक्टर या ग्राफिक । jpg, आप कर सकते हैं के रूप में वे कहते हैं, काफी प्राथमिक है । और सिस्टम में एक पंजीकृत फ़ाइल प्रकार और फिर इसे खोलने के लिए).

कभी कभी अनुलग्नक में पाया में एक निष्पादन योग्य है. जे एस फ़ाइल (जावा स्क्रिप्ट), को खोलने के लिए नहीं सब पर है!

पहला संकेत के प्रभाव तत्काल है “निषेध” के एक कंप्यूटर है । यह इंगित करता है पर अत्यधिक लोड प्रणाली संसाधनों का कारण करने के लिए तथ्य यह है कि फ़ाइल में एम्बेडेड paycrypt@gmail_com दुर्भावनापूर्ण कोड शुरू किया एन्क्रिप्शन प्रक्रिया है । संयोग से, वह कर सकते हैं काफी लंबे समय ले लो, और कोई रिबूट करने में मदद नहीं करेगा. यदि आप सिस्टम पुनरारंभ करें, वायरस फिर से शुरू अपने गंदे काम करते हैं. के अंत में हो रही करने की प्रक्रिया एक पूरी तरह से एन्क्रिप्टेड फ़ाइलों paycrypt@gmail_com. कैसे उन्हें समझने के लिए, हम स्वाभाविक रूप से समझ में नहीं आता । मैनुअल प्रत्याशित कार्रवाई बाद में प्रस्तावित हमलावरों द्वारा.

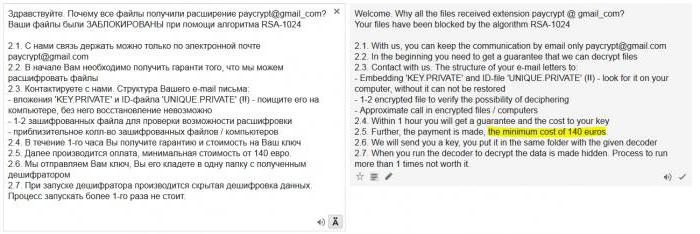

एल्गोरिथ्म की मांगों के लिए हैकर्स

साधारण उपयोगकर्ताओं के “पकड़ और rdquo; वायरस, सामान्य रूप में, कभी कभी. बल्कि, यह पर ध्यान केंद्रित किया है व्यवसायों और संगठनों. इस मामले में, यदि उद्यम है काफी एक व्यापक स्थानीय नेटवर्क एन्क्रिप्शन संबंधित कर सकते हैं करने के लिए सभी टर्मिनलों कनेक्ट करने के लिए नेटवर्क है ।

के रूप में आया है कि निर्देश के साथ वायरस paycrypt@gmail_com (डिक्रिप्ट करने के लिए कैसे डेटा - यह वर्णन), प्रतीत होता है कि एक ईमेल का कहना है कि फाइलों के साथ एन्क्रिप्टेड रहे हैं आरएसए-1024 है । अगले, प्रतीत होता है अच्छे इरादों के साथ, का दावा है कि करने के लिए डेटा को डीक्रिप्ट कर सकते हैं केवल समूह है जो संदेश भेजा है । लेकिन इस तरह के एक सेवा की लागत के बारे में 100 से 500 € करने के लिए.

प्राप्त करने के लिए paycrypt@gmail_com-दुभाषिया के लिए, मेल से आप चाहते हैं भेजने के लिए कुंजी फ़ाइल है । निजी, और कुछ संक्रमित फ़ाइलों. के बाद कि यह माना जाता है कि उपयोगकर्ता अपने स्वयं के अद्वितीय कुंजी है । सच कहूँ तो, यह विश्वास के साथ कठिनाई.

यह सूचना दी है कि करने के लिए फ़ाइलों को डिक्रिप्ट paycrypt@gmail_com अपने आप को भी नहीं कर सकते हैं की कोशिश करो, क्योंकि केवल एक ही समाधान है एक पूरा प्रारूप के ड्राइव या विभाजन. वहाँ होना चाहिए एक संकेत है कि उपयोगकर्ता डेटा के लिए बहुत महत्वपूर्ण है, इसलिए है कि उसके स्वरूपण अनुचित है.

यह है लायक के लिए संपर्क हमलावरों?

दुर्भाग्य से, पहले से न सोचा उपयोगकर्ताओं या मालिकों के बहुत ही महत्वपूर्ण जानकारी तुरंत चलाने के लिए सेवाओं के लिए भुगतान, लेकिन बदले में कुछ भी नहीं मिलता है । अगर शुरुआत में के उद्भव के यह खतरा किसी को भी हो सकता है प्राप्त की कुंजी है, आज यह संभव है भी नहीं सपना करने के लिए – सामान्य जबरन वसूली पैसा है ।

कुछ का उपयोग करने की कोशिश एंटीवायरसस्कैनर्स, लेकिन मुसीबत और ndash; वायरस वास्तव में सॉफ्टवेयर परिभाषित किया, यहां तक कि अगर यह लगता है कि करने के लिए इलाज किया जा सकता है और हटा दिया है, लेकिन जानकारी एन्क्रिप्टेड रहता है.

वहाँ रहे हैं वायरस के लिए paycrypt@gmail_com दुभाषिया?

के रूप में डिक्रिप्ट करने के लिए डेटा, वस्तुतः कोई नहीं के लिए अच्छी तरह से ज्ञात विरोधी वायरस सॉफ्टवेयर द्वारा विकसित एक विशेष और एक सार्वभौमिक समाधान की कल्पना नहीं कर सकते.

आप खोज कर सकते हैं के माध्यम से पूरे इंटरनेट में खोज की कुंजी है । लेकिन कुछ भी नहीं अच्छा इसके बारे में आ जाएगा. केवल एक चीज आप कर सकते हैं की कोशिश करने के लिए देखने के लिए पहले से ही जाना जाता है जैसे कुंजी unblck@gmail.com, uncrpt@gmail.com, unstyx@gmail.com आदि. शायद कुछ संयोजन में मदद करेगा, लेकिन हम खुद को धोखा नहीं है.

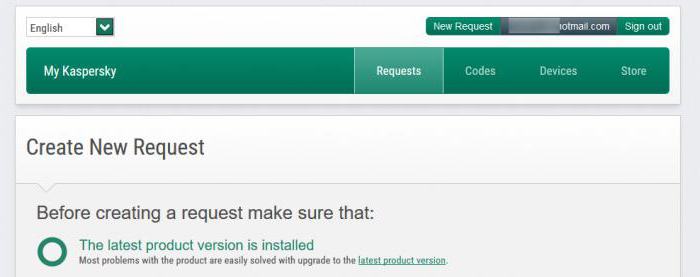

कैसे प्राप्त करने के लिए एक उपयोगिता डिक्रिप्ट करने के लिए पर डेवलपर की आधिकारिक वेबसाइट के एंटी-वायरस?

लेकिन चलो देखते हैं क्या हम कर सकते हैं अगर हम एक वायरस paycrypt@gmail_com. कैसे इसे डिकोड करने के लिए, उदाहरण के लिए, उपयोगकर्ता पता नहीं है । ऐसी स्थिति में, प्रदान की है कि कंप्यूटर टर्मिनल स्थापित सरकारी (लाइसेंस) संस्करण के एंटीवायरस सॉफ्टवेयर है, यह बेहतर है के लिए सीधे संपर्क करें समर्थन केंद्र डेवलपर.

एक ही समय में आधिकारिक वेबसाइट पर खंड का उपयोग करना चाहिए के उपचार के लिए अनुरोध, और फिर कुछ भेजने संक्रमित फ़ाइलों. यदि आप एक असंक्रमित नकल की मूल वस्तु है, और भी बेहतर है । ऐसी स्थिति में, संभावना है कि डेटा decrypted किया जाएगा, कई गुना वृद्धि हुई है, के रूप में, उदाहरण के लिए, वायरस ही paycrypt@gmail_com “वायरस और rdquo; मानक (स्कैनर) का इलाज करने के लिए बस नहीं कर सकते.

यदि सब और विफल रहता है…

अगर जवाब है किसी भी कारण के लिए प्राप्त नहीं है, और हमलावरों के लिए बारी करने के लिए इरादे नहीं, वहाँ कुछ भी नहीं तुम क्या कर सकते हैं इसके बारे में. एकमात्र समाधान केवल हार्ड डिस्क प्रारूप है । इस प्रकार यह आवश्यक है प्रदर्शन करने के लिए एक पूर्ण स्वरूप नहीं है, सामग्री की तालिका समाशोधन.

हम चाहिए का कहना है कि वायरस घुसना करने के लिए हार्ड ड्राइव या तार्किक विभाजन यह सकता है बनाने के लिए अपनी खुद की नकल है, तो स्वरूपण होगा कि सब कुछ बिल्कुल है, और प्रणाली स्थापित फिर से. वहाँ कोई अन्य तरीका है.

वैसे, और उपयोगिताओं लोड कर रहे हैं कि की शुरुआत से पहले सिस्टम (जैसे Kaspersky बचाव डिस्क) या तो मदद नहीं करेगा. के रूप में ऊपर उल्लेख किया है, वे वायरस का पता लगाएं, यहां तक कि हटाता है, लेकिन अनुमति देने के स्रोत डेटा में पठनीय हालत में नहीं होगा. यह समझा जा सकता है, क्योंकि मूल रूप से, यहां तक कि इस तरह के शक्तिशाली उपयोगिता है, सामान्य रूप में, और इरादा नहीं है.

अंत में कुछ सुझाव दिए गए

है कि माना जाता है एक वायरस paycrypt@gmail_com. कैसे इसे डिकोड करने के लिए? इस प्रश्न के लिए, के रूप में स्पष्ट है, जवाब नहीं है. यह बेहतर है के लिए अग्रिम में खुद को बचाने के प्रवेश से खतरों के लिए प्रणाली.

आप केवल खुले ईमेल संलग्नक प्राप्त विश्वस्त सूत्रों से व्यर्थ में नहीं होना चाहिए करने के लिए पर क्लिक करें इंटरनेट पर विज्ञापन. विशेष रूप से ध्यान का भुगतान करने के लिए, नाम में पत्र के संलग्न फाइल है, अस्पष्ट (एक सेट के अपठनीय अक्षर), लेकिन बदलते एन्कोडिंग मदद नहीं करता है को देखने के लिए नाम में सामान्य देखने के लिए. सामान्य में, सावधान रहना!

खैर, अनावश्यक कहने के लिए, यह नहीं समझ में आता है के लिए पैसे का भुगतान करने के लिए extortionists, और बदले में प्राप्त नहीं आवश्यक कुंजी है. हालांकि, यह काफी आसान साबित हुआ के मामले में अन्य ज्ञात वायरस और दुर्भावनापूर्ण कोड है कि कभी में दर्ज किया गया दुनिया का अभ्यास है ।

Article in other languages:

AR: https://tostpost.com/ar/computers/10204-paycrypt-gmail-com.html

DE: https://tostpost.com/de/computer/18333-schl-ler-paycrypt-gmail-com-wie-entschl-sseln.html

En: https://tostpost.com/computers/2504-cryptographer-paycrypt-gmail-com-how-to-decipher.html

ES: https://tostpost.com/es/los-ordenadores/18347-el-cifrador-paycrypt-gmail-com-como-descifrar.html

JA: https://tostpost.com/ja/computers/10213-cryptographer-paycrypt-gmail-com.html

PL: https://tostpost.com/pl/komputery/18295-shifroval-schik-paycrypt-gmail-com-jak-rozszyfrowa.html

PT: https://tostpost.com/pt/computadores/18297-shifroval-schik-paycrypt-gmail-com-como-decifrar.html

TR: https://tostpost.com/tr/bilgisayarlar/18333-kriptoloji-paycrypt-gmail-com-de-ifre.html

ZH: https://tostpost.com/zh/computers/11063-paycrypt-gmail-com.html

Alin Trodden - लेख के लेखक, संपादक

"हाय, मैं कर रहा हूँ Alin दलित. मैं ग्रंथ लिखता हूं, किताबें पढ़ता हूं, और छापों की तलाश करता हूं । और मैं आपको इसके बारे में बताने में बुरा नहीं हूं । मैं दिलचस्प परियोजनाओं में भाग लेने के लिए हमेशा खुश हूं."

संबंधित समाचार

करने के लिए विन्यस्त करें स्काइप? आसान!

विकास के साथ सूचना प्रौद्योगिकी के मोबाइल संचार और पारंपरिक ई-मेल अपनी प्रासंगिकता खो देते हैं. अधिक बनने और अधिक लोकप्रिय कार्यक्रमों अवसर प्रदान करते हैं कि साथ संवाद करने के लिए एक वेब कैमरा और माइक्रोफोन है । वे आप की अनुमति क...

आइट्यून्स - इस कार्यक्रम क्या है? स्थापित करने और iTunes का उपयोग

हम में से कई के बारे में सुना है आइट्यून्स. इस कार्यक्रम क्या है और क्यों यह आवश्यक है? यह दिमाग की उपज है सेब । और क्या प्रयोजन के लिए यह प्रयोग किया जाता है, हम जांच करेंगे इस अनुच्छेद में.प्रागितिहास जन्म वर्ष iTunes माना जाता ...

सीएसएस छद्म वर्ग, छद्म तत्व: मंडराना, बच्चे, लक्ष्य

के संयोजन HTML और सीएसएस के साथ, आप नियंत्रित कर सकते हैं, सभी तत्वों के एक वेब पेज है । शैलियों के साथ आप आसानी से देखो बदलने के किसी भी ब्लॉक या पंक्ति । अक्सर, डिजाइनर की आवश्यकता होगी प्रदर्शन करने के लिए एक और अधिक मुश्किल का...

CRT मॉनिटर: विवरण, डिवाइस के मुख्य तत्वों

सीआरटी की निगरानी और ndash; इस डिवाइस पर आधारित है, जो एक कैथोड रे ट्यूब है । इस प्रौद्योगिकी विकसित किया गया था 1897 में जर्मन वैज्ञानिक एफ ब्राउन द्वारा. यह शुरू किया गया था विकसित की है के रूप में एक विशेष उपकरण को मापने के लिए...

कैसे देने के लिए व्यवस्थापक Minecraft में कैसे इसे उपयोग करने के लिए और कैसे लेने के लिए?

हर खेल है कि multiplayer मोड प्रदान करता है पैदा करेगा कि सर्वर क्या होगा कि gameplay के साथ. इसका मतलब यह है कि इन सर्वर की जरूरत व्यवस्थापक नियंत्रण होगा, जो होता है कि सब कुछ खेल की दुनिया में, उल्लंघन करने वालों को दंडित करने ...

विकास की प्रक्रिया में कंप्यूटर प्रोग्राम और ऑपरेटिंग सिस्टम के डेवलपर्स लागू नवाचारों की एक बड़ी संख्या है और सुधार । की कोशिश कर रहा करने के लिए उपयोगकर्ता अनुभव में सुधार और उत्पादकता बढ़ाने के लिए, प्रोग्रामर प्रौद्योगिकी आविष...

टिप्पणी (0)

इस अनुच्छेद है कोई टिप्पणी नहीं, सबसे पहले हो!