Now - 00:07:25

El cifrador paycrypt@gmail.com: como descifrar

Como se sabe, los virus y el malware en la red, cada día hay más. Pero hoy en día las consecuencias de sus efectos van mucho más allá de la violación de trabajo del sistema. Cada vez más, los atacantes comienzan a sacarle todo el dinero. A estas amenazas se refiere y el virus de la paycrypt@gmail_com, que es шифровальщиком. Apareció, hace relativamente poco tiempo, así que la lucha con él – es bastante trabajoso.

¿Qué es un virus paycrypt@gmail_com?

En principio, la misma «el contagio» funciona de накатанному algoritmo, aplicada aún en el más famoso de los virus como la CBF, XTBL y I Love You.

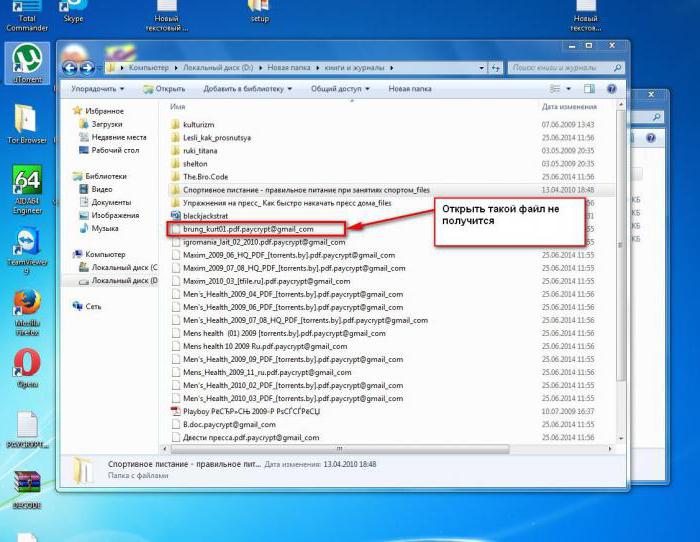

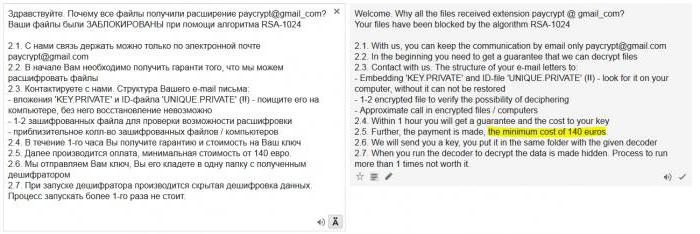

Sin entrar en el esquema de su trabajo, se puede decir sólo una cosa: las consecuencias de sus efectos consisten en el hecho de que todos los archivos y documentos se encuentran cifrados en especial en el algoritmo que por los propios hackers llamado RSA-1024. Finalmente después de cifrado de ningún documento o un archivo de usuario sin una clave especial no puede volver a abrir.

En el nombre de archivo, además de la actual expansión previsto paycrypt@gmail_com. Como descifrar estos archivos (y si es posible en absoluto), estamos y vamos a ver.

Como un virus penetra en el sistema?

La Penetración de la amenaza en una terminal separada o incluso en una red de área local puede realizarse de varias maneras. Los más comunes son el correo electrónico que contiene datos adjuntos, cargadores, цепляющие el virus directamente en el sitio, o de los objetos ocultos que se activan cuando se copia la información de dispositivos de almacenamiento extraíbles. A veces puede coger», incluso simplemente haciendo clic en un banner publicitario.

Más:

Como eliminar el número de página de la portada: manual

Al escribir un trabajo de posgrado, tesis e informes se requiere la creación de una página de portada con la información general (título, tema, autor, empresa o institución, etc.). Cubierta de trabajo no debe contener extraños símbolos y, a menudo, s...

Como borrar una foto con el iphone: manual para principiantes

Hoy quiero contarles como borrar una foto con el iphone. Esta operación en los dispositivos de Apple tiene características específicas. Por ejemplo, algunas de las fotos descargadas desde el ordenador, no se pueden eliminar a través del teléfono. Tal...

Cómo eliminar el buzón de "yandex" para siempre?

Correo electrónico – es una herramienta de comunicación de muchas personas. A través de ella, puede intercambiar mensajes de texto, enviar archivos multimedia. Varios clientes de correo electrónico disponen de una amplia gama de funciones adici...

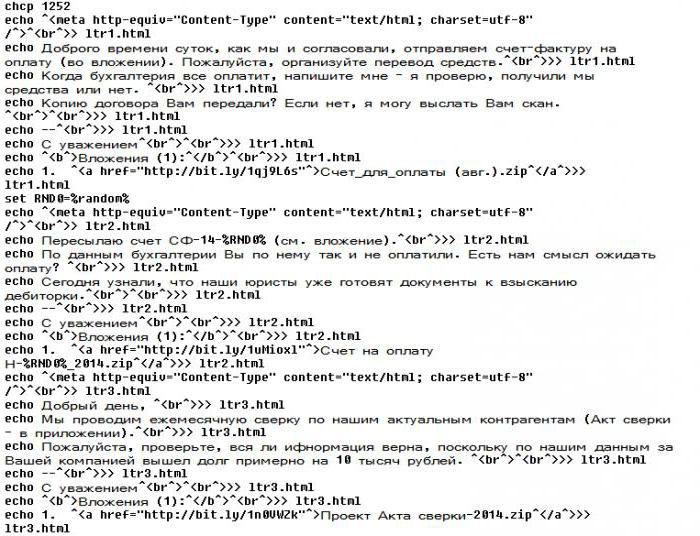

Como se considera, correo electrónico – el túnel principal. Este no es el caso de los servidores de correo, sino exclusivamente de las cuentas utilizadas en instalaciones fijas programas como Outlook o aplicaciones de terceros instaladas en las terminales.

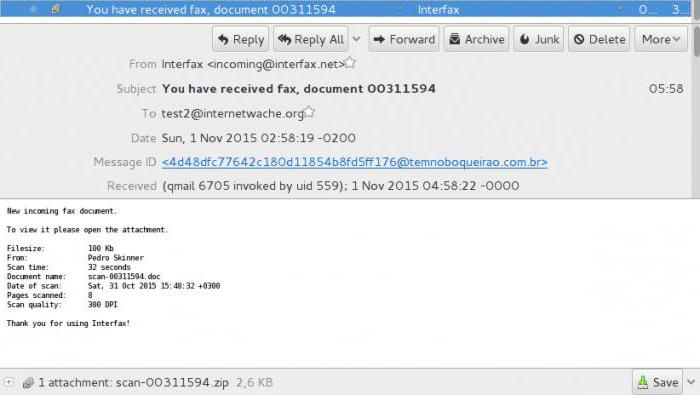

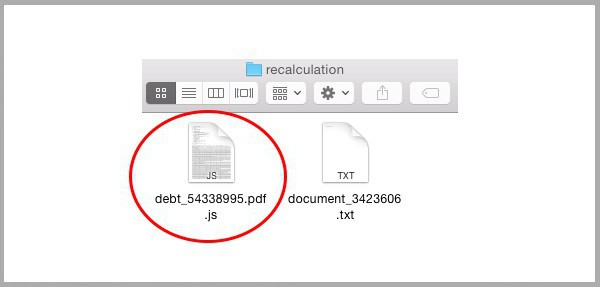

El Usuario abre, por ejemplo, el mensaje de un cambio en el contrato de suministro de productos y mira el archivo adjunto. Hay algún archivo. Si ve que la extensión de desconocido, es mejor no abrir en general. Pero la inscripción de, supuestamente, en un archivo adjunto contiene scan-copia de la nueva versión del tratado, todos confuso, y un usuario abre un archivo, simplemente no pensar.

Pero muy a menudo se puede encontrar un archivo adjunto en un formato de archivo de texto o Word documento. El usuario hace clic en él, y… caso-se fue (tenga en cuenta, cambiar el nombre de cualquier archivo, se le asigna la extensión .txt, .doc o la extensión de un objeto gráfico .jpg se puede, como se dice, absolutamente elemental. Y el sistema ve ante un tipo de archivo registrados, y de inmediato se intenta abrir).

A Veces en forma de archivo adjunto se encuentra el ejecutable de JS-archivo (Java Script), que no se puede abrir del todo!

El Primer signo de la influencia es la inmediata a la frenado» el equipo. Esto indica una carga excesiva sobre los recursos del sistema, debido a que adjunto en el archivo de paycrypt@gmail_com código malicioso comenzó el proceso de cifrado. Él, por cierto, puede tardar bastante tiempo, y ningún reinicio no funciona. Si reiniciar el sistema, el virus vuelva a su negro el asunto. Cuando termine el proceso, obtenemos completamente los archivos cifrados paycrypt@gmail_com. Como descifrar, que, naturalmente, no entendemos. La instrucción por la presunta acción un poco más tarde, se propone que los propios hackers.

El Algoritmo de los requisitos de los hackers

Los usuarios Habituales de la se contagian» este virus, en general, infrecuentes. Él, más bien, se centra en las estructuras comerciales y de la organización. En este caso, si la empresa tiene suficiente con una extensa red de área local, el cifrado puede tocar absolutamente todos los terminales conectados a la red.

Como las instrucciones que vienen con el virus de la paycrypt@gmail_com (como descifrar los datos: en ella, se describe en detalle), actúa de un correo electrónico que dice que los archivos están cifrados por el algoritmo RSA-1024. Además, como bien intencionado, cabe la afirmación de que puede descifrar los datos, sólo el grupo, приславшая mensaje. Pero este servicio cuesta del orden de 100 a 500 euros.

Para obtener paycrypt@gmail_com-дешифровщик, en la siguiente dirección de correo electrónico enviar el archivo KEY.PRIVATE y varios archivos infectados. Después de que se supone que el usuario recibirá su propia clave única. Francamente, difícil de creer en esto con trabajo.

Se denunció que descifrar los archivos paycrypt@gmail_com puede ni siquiera intentar, ya que la única salida es un formateo completo del disco o de la partición. Inmediatamente debe indicio de que los datos de usuario es muy importante para él, por lo que el formato no es práctico.

¿Vale la pena ponerse en contacto con los hackers?

Por desgracia, ingenuos юзеры o de los propietarios es muy importante la información inmediatamente corren a pagar los servicios, pero a cambio no reciben nada. Si en los albores de la aparición de la amenaza de alguien, puede, aún, y que recibió la clave, hoy en día esto se puede siquiera soñar – normal вымогание de dinero.

Algunos todavía están tratando de utilizar el antivirusescáneres, pero aquí la desgracia – el virus de programas se define, incluso parece que se trata y se quita, pero la información queda cifrada.

¿para el virus de paycrypt@gmail_com дешифровщик?

En cuanto a descifrar datos, casi ningún conocido desarrollador de software antivirus concreta y universal de la decisión no puede presentar.

Se Puede перерыть toda la internet en busca de la llave. Pero nada sensato de esta no sale. La única cosa que puedes intentar es buscar las llaves como unblck@gmail.com, uncrpt@gmail.com, unstyx@gmail.com y así sucesivamente, tal vez, algún tipo de combinaciones y ayudarle, pero de plano no vale la pena.

Cómo obtener una utilidad para descifrar en el sitio web oficial del desarrollador del antivirus?

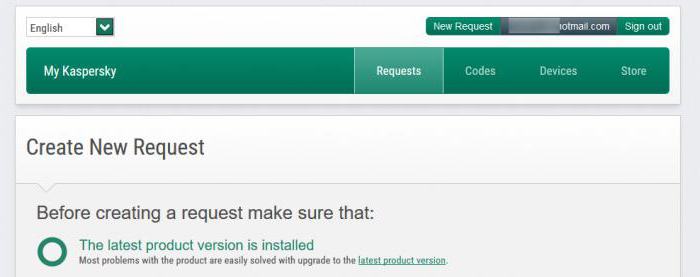

Pero vamos a ver que se puede hacer, si tan recogidos por el virus de la paycrypt@gmail_com. Como descifrar, por ejemplo, un usuario no sabe. En tal situación, siempre y cuando una terminal de computadora instalada la oficial (con licencia) de la versión de software antivirus, es mejor consultar directamente en el centro de asistencia de desarrollo.

Cuando este en el sitio web oficial, debe utilizar la sección de consulta en el tratamiento, después de enviar varios archivos infectados. Si dispone de una copia de la original незараженного objeto, aún mejor. En esta situación, la probabilidad de que los datos se descifrar, aumenta varias veces, ya que, por ejemplo, el virus de la paycrypt@gmail_com kaspersky» (miembros del escáner) para curar simplemente no puede.

Si nada ayuda…

Si la misma respuesta, por alguna razón, no se ha recibido, y los atacantes dirigirse intenciones no, aquí no puedes hacer nada. La única salida será sólo el formato de la unidad de disco duro. En este caso hay que realizar un formateo completo, y no de la limpieza de la tabla de contenido.

Vale la pena decir que el virus se arregló en el disco duro o partición lógica podía crear su propia copia, así que formato tiene que absolutamente todo lo que hay, y reinstalar el sistema. Otra salida no.

Por Cierto, y utilidades, descargas aún antes de la salida del sistema (como Kaspersky Rescue Disc) tampoco ayudan. Como se mencionó anteriormente, el virus se encontrarán incluso eliminan, pero poner datos en original читабельное estado no podrán. Esto es comprensible, ya que desde el principio estas poderosas herramientas, en general, y no están diseñadas.

Algunos consejos al final

Aquí es, en realidad, y fue examinado por el virus de la paycrypt@gmail_com. Como descifrarlo? Esta pregunta, como ya ha quedado claro, la respuesta es no. Mejor antemano protegerse de la penetración de las amenazas en el sistema.

Abrir vale la pena sólo los archivos adjuntos de correo electrónico procedentes de fuentes fiables, no debe nada tiene que pulsar sobre la publicidad en internet. Preste especial atención a la carta, en la que en el nombre de archivo adjunto está la bestia del reino (un conjunto de caracteres ilegibles), y el cambio de codificación de caracteres no ayuda a ver el nombre en la vista normal. En general, ten cuidado!

Bueno, y el más evidente, que no tiene ningún sentido pagar dinero вымогателям, y, en cambio, no es necesario obtener la clave. Sin embargo, esto está demostrado completamente sólo en el ejemplo de otros conocidos de virus y códigos maliciosos que ya se han registrado en el mundo.

Article in other languages:

AR: https://tostpost.com/ar/computers/10204-paycrypt-gmail-com.html

DE: https://tostpost.com/de/computer/18333-schl-ler-paycrypt-gmail-com-wie-entschl-sseln.html

En: https://tostpost.com/computers/2504-cryptographer-paycrypt-gmail-com-how-to-decipher.html

HI: https://tostpost.com/hi/computers/10213-cryptographer-paycrypt-gmail-com.html

JA: https://tostpost.com/ja/computers/10213-cryptographer-paycrypt-gmail-com.html

PL: https://tostpost.com/pl/komputery/18295-shifroval-schik-paycrypt-gmail-com-jak-rozszyfrowa.html

PT: https://tostpost.com/pt/computadores/18297-shifroval-schik-paycrypt-gmail-com-como-decifrar.html

TR: https://tostpost.com/tr/bilgisayarlar/18333-kriptoloji-paycrypt-gmail-com-de-ifre.html

ZH: https://tostpost.com/zh/computers/11063-paycrypt-gmail-com.html

Alin Trodden - autor del artículo, editor

"Hola, soy Alin Trodden. Escribo textos, leo libros y busco impresiones. Y no soy mala para decírtelo. Siempre estoy feliz de participar en proyectos interesantes."

Noticias Relacionadas Con La

Configurar skype? Fácil y sencillo!

Con el desarrollo de la tecnología de la comunicación móvil normal de la correspondencia por correo electrónico pierden relevancia. La creciente popularidad de la conquistan los programas que ofrecen la posibilidad de comunicarse ...

ITunes - que es este programa? Instalación y uso del software de iTunes

Muchos de nosotros hemos escuchado acerca de iTunes. Qué es el programa y para qué lo necesito? Es egresado de la compañía Apple. Y para qué se utilizan, vamos a examinar en este artículo.Antecedentes Año de nacimiento de iTunes c...

CSS, pseudo-clase, el pseudo-elemento: hover, child, target

la Combinación de HTML y CSS, se puede controlar absolutamente todos los elementos de la página web. Con estilos que usted cambie fácilmente la apariencia de cualquier bloque o en línea. A menudo, al compaginador es necesario real...

¿Cómo dar de adminku en "Pro", como usarla y como recoger?

Cada juego en el que hay un modo multijugador, se establece que se crearán los servidores en los que se producirá el mismo juego. Y esto significa que estos servidores se requerirán los administradores que controlan todo lo que su...

Indispensable la combinación Alt + F4

En el proceso de desarrollo de programas informáticos y sistemas operativos de los desarrolladores aplicado una gran variedad de innovaciones y mejoras. Tratando de mejorar la experiencia del usuario y aumentar la productividad de...

Estudiamos cómo mejorar el rendimiento del ordenador portátil

apenas media docena de años atrás, la palabra portátil» muchos se asoció con el empresario de éxito, sujeta en las manos de una pequeña maleta – un ordenador portátil. Mucho ha cambiado desde entonces. Ahora si c...

Comentarios (0)

Este artículo no tiene comentarios, se el primero!