Methoden und Mittel des Schutzes der Informationen

Methoden und Mittel des Schutzes von EDV-Daten sind eine Reihe von verschiedenen Maßnahmen, die technischen und Software-Tools, moralisch-ethischen und rechtlichen Normen, die darauf ausgerichtet sind, um Bedrohungen entgegenzuwirken Eindringlinge zu minimieren und mögliche Schäden für die Besitzer von System-und Benutzer-Informationen.

Betrachten Sie die folgenden Arten von traditionellen Maßnahmen gegen die Preisgabe von Daten vom Computer.

Technische Methoden und Mittel des Schutzes der Informationen

Dazu gehören:

- Schutz vor unerlaubtem Zugriff auf ein Computersystem;

- Sicherung aller wichtigen Computer-Subsysteme;

- Organisation der Netze mit der daraus resultierenden Möglichkeit, Ressourcen neu zu verteilen, wenn es eine Störung der Funktionsfähigkeit der einzelnen Netzwerk-Glieder;

- Installation der Hardware zur Erkennung und zum löschen von Bränden;

- Installation der Hardware zur Erkennung von Wasser;

- Annahme von Maßnahmen zum Schutz vor Diebstahl, Sabotage, Sabotage, Explosionen;

- Installation Reserve-Stromversorgung;

- Die Ausstattung des Raumes Verschlüssen;

- Einstellen von Alarmen, usw.

Organisatorische Methoden und Mittel des Schutzes der Informationen

Dazu gehören:

- Schutz von Servern;

- Sorgfältig organisiert die auslese des Personals;

- Ausnahme solcher Fälle, als besonders wichtigen arbeiten werden von einer Person;

- Entwickeln Sie einen Plan, wie ich das reparieren des Servers in der Situation, wenn er ausfällt;

- Universelle Heilmittel von jedem Benutzer (auch vom Top-Management).

Methoden unbefugten Zugriff auf Informationen

Nur Wenige wissen, dass die oben genannten Methoden und Mittel des Schutzes der Informationen, ist es notwendig zu verstehen, auf welche Weise durchgeführt werden kann unberechtigten Zugriff auf Informationen.

Beachten Sie, dass ein Unbefugter Zugriff auf wichtige Informationen kann auftreten, während der Reparatur-oder Wartungsarbeiten mit Computern aufgrund der Tatsache, dass die residual-Informationen auf dem Medium kann прочтенной, trotz der Tatsache, dass der Benutzer rechtzeitig entfernt hatte, nach der üblichen Methode. Eine andere Art – das ist, wenn Informationen von einem Medium wird gelesen, wenn es der Transport erfolgt ohne Schutz.

Mehr:

Lenovo v580c: eine detaillierte übersicht über

Heute haben wir beschlossen, zu schreiben über den Laptop Lenovo v580c. Übersicht ausführliche, da dieser tragbare PC IdeaPad-Serie hat eine hohe Popularität, aber viele Menschen wissen nicht, was zieht das Gerät der Käufer. Das Modell ist schnell un...

Wie löschen Sie den Cache Ihres Computers (Browser)

Sehr oft im Internet finden Sie die Frage: „Wie Cache leeren Computer?». Diese Formulierung gibt ein user-Neuling, der irgendwo gehört, dass die Art und Weise kann die Arbeit des Computers zu verbessern, aber nicht ganz versteht, worüber ...

Muss mit bedauern zugeben, dass der Fortschritt in der informatik-und Multimedia-Technologien neben den offensichtlichen Vorteilen hat eine Reihe von negativen Eigenschaften. Zum Beispiel, als vor einigen Jahren die Anbieter zu einem vernünftigen Pre...

Die Arbeit basiert auf einem modernen Rechner integrierten Schaltkreisen, bei denen erfolgen, die hochfrequente änderungen der Ebenen der Ströme und Spannungen. Dies führt dazu, dass eine energiekupplung, einer nahe gelegenen Instrument, Ether und dergleichen entstehen elektromagnetische Felder und Routenführung, die mit Hilfe von einigen „Spyware» technischer Mittel kann leicht in Informationen zu transformieren, die verarbeitet wird. Dabei sind, je kleiner die Entfernung vom Empfänger des Angreifers bis hin zu Hardware, desto größer die Wahrscheinlichkeit, dass abnehmen und entschlüsseln von Informationen gelingen. Das bekanntmachen mit der Information trägt die unbefugten das auch möglich und aufgrund der direkten Verbindung vom Angreifer „Spyware» Mittel zur Netzwerk-Hardware und Kommunikationskanäle.

Die Methoden und die weisen des Schutzes der Informationen: die Authentifizierung und Identifizierung

Das Kennzeichen ist eine Zuordnung von Subjekt oder Objekt einen einzigartigen look oder Namen. Und mit Authentifizierung ist die überprüfung, ob die Subjekt/Objekt, für wen man versucht, sich selbst auszuliefern. Das ultimative Ziel beider Maßnahmen – das ist die Toleranz des Subjekts/Objekts zu den Informationen, die in einer beschränkten Nutzung oder für die Verweigerung einer solchen Zulassung. Die Echtheit eines Objekts kann von einem Programm, einem Hardware-Gerät oder der gleichen Person. Objekten/Subjekten Authentifizierung und Identifizierung können sein: Hardware (Workstations, Monitore, Teilnehmer-Punkte), Menschen (Betreiber, Benutzer), Information auf dem Monitor, magnetische Datenträger, etc.

Methoden und Mittel des Schutzes der Informationen: verwenden von Kennwörtern

Ein Kennwort ist eine Reihe von Zeichen (Buchstaben, zahlen usw.), die entworfen, um zu bestimmen, das Objekt/Subjekt. Wenn es eine Frage, welches Passwort zu wählen und zu installieren, stellt sich immer die Frage über seine Größe, Verarbeitung Haltbarkeit auf die Auswahl der übeltäter. Logisch, dass je länger das Passwort, desto mehr Sicherheit wird er das System, da müssten viel mehr Anstrengungen, um es zu erraten/abholen Kombination.

Aber auch wenn das Passwort sicher ist, sollte in regelmäßigen Abständen um eine neue zu ändern, zu reduzieren das Risiko des Abfangens durch direkten Plünderung des Mediums oder der Abnahme der Kopien von einem Medium oder durch Zwang Benutzer sagen „Magische“ Wort.

Article in other languages:

AR: https://tostpost.com/ar/computers/3578-methods-and-means-of-information-protection.html

BE: https://tostpost.com/be/kamputary/6296-metady-srodk-abarony-nfarmacy.html

HI: https://tostpost.com/hi/computers/3580-methods-and-means-of-information-protection.html

JA: https://tostpost.com/ja/computers/3579-methods-and-means-of-information-protection.html

KK: https://tostpost.com/kk/komp-yuterler/6298-a-paratty-or-au-d-ster-men-raldary.html

PL: https://tostpost.com/pl/komputery/6301-metody-i-rodki-ochrony-informacji.html

TR: https://tostpost.com/tr/bilgisayarlar/6302-teknikleri-ve-areleri-bilgi.html

UK: https://tostpost.com/uk/komp-yuteri/6300-metodi-zasobi-zahistu-nformac.html

ZH: https://tostpost.com/zh/computers/3885-methods-and-means-of-information-protection.html

Alin Trodden - autor des Artikels, Herausgeber

"Hi, ich bin Alin Trodden. Ich schreibe Texte, lese Bücher und suche nach Eindrücken. Und ich bin nicht schlecht darin, dir davon zu erzählen. Ich freue mich immer, an interessanten Projekten teilzunehmen."

Verwandte News

Wie schneiden Sie ein Foto in der "Photoshop": Anleitung für Anfänger

schneiden Sie ein Foto in der "Photoshop"? Genau mit dieser Frage beginnt die Studie des Programms Photoshop. Unmittelbar ist es erwähnenswert, dass es nichts kompliziert in diesem Prozess. Keine Notwendigkeit zu besitzen perfekte...

Wie stellen Sie das Bild in "Майнкрафте" und wie es zu hängen?

Natürlich in Erster Linie in "Майнкрафте" sollten Sie kümmern sich um das überleben, das heißt, Bewaffnen Sie Ihren Charakter, damit er die Monster zu kämpfen, zu bauen das Haus mit starken Mauern, um Ihr Eigentum zu schützen, die...

Cheats für "GTA: San Andreas" auf dem PC für alle Gelegenheiten

Fans der Serie "GTA" wird ständig darüber diskutiert, welche Episode ist die erfolgreichste in der Geschichte. Und Möglichkeiten dazu gibt es zuhauf. Wenn Sie gerne Arkaden mit Blick von oben im Retro-Stil, dann sollten Sie unbedi...

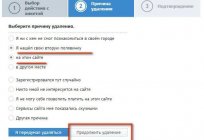

Informationen darüber, wie sich der «Fotostrany»

Wenn Sie aus irgendeinem Grund beschlossen, in den Ruhestand aus dem sozialen Entertainment-Netzwerk „Фотострана», dann müssen Sie unbedingt wissen, wie es gemacht wird. Natürlich sind viele der Teilnehmer an diesem Pr...

Status: "Drucker offline". Wie Sie Ihr Gerät einschalten? Ein paar einfache Tipps

unabhängig davon, welche Druckvorrichtung verwendet wird, sehr Häufig vor dem Problem, dass beim senden eines Dokuments zu drucken statt Ergebnis das System gibt die Meldung, dass das Gerät zurzeit hat den Status „der Drucke...

Fahrradcomputer wie einstellen? Fahrradcomputer Cyclotech i6: Installation

Auf den heutigen Tag in den Verkauf finden Sie mehrere Arten von велокомпьютеров. In der Regel werden klassifiziert nach der Art der Verbindung.Klassifizierung велокомпьютеровSie Können markieren 2 Gruppen:Wired Computer, die ziem...

Kommentare (0)

Dieser Artikel wurde noch kein Kommentar abgegeben, sei der erste!