Now - 16:22:18

Topologiach sieciowych: zalety i wady

Co sobą reprezentują topologiach sieciowych? Dlaczego są one potrzebne? Gdzie się go używa i w jakim celu? Jakie są ich typy i rodzaje istnieją? Czy można w jakiś sposób zniwelować negatywne strony, topologii sieci i wzmocnić pozytywne? Oto krótka lista pytań, na które zostanie udzielona w ramach tego artykułu.

Informacje Ogólne

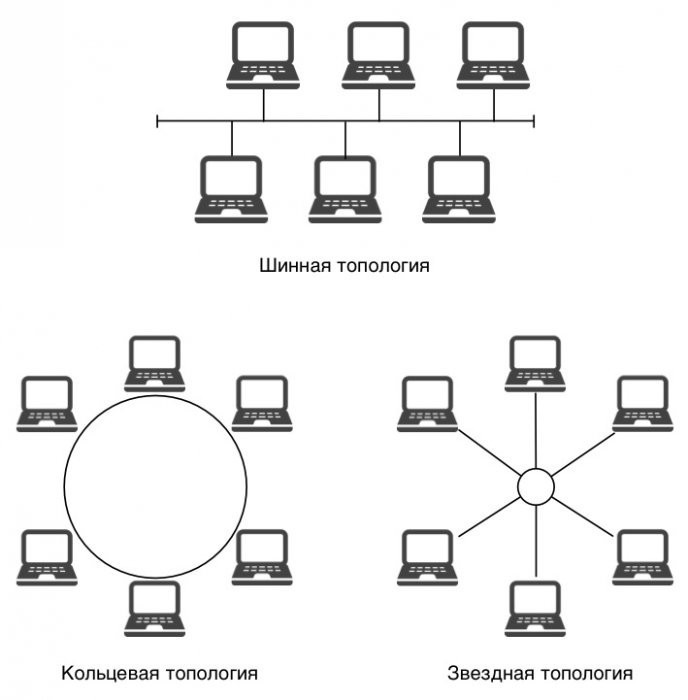

Wiele osób wie o urządzenia sieciowe. Topologii dla większości – to ciemny las. Tak więc, wyobraźmy sobie mały model. Mamy komputery, które działają w ramach jednej sieci lokalnej. Są one połączone za pomocą linii komunikacyjnych. W zależności od tego, jak zbudowany jest ich interakcji, rozróżnia się następujące rodzaje sieci:

Wiele osób wie o urządzenia sieciowe. Topologii dla większości – to ciemny las. Tak więc, wyobraźmy sobie mały model. Mamy komputery, które działają w ramach jednej sieci lokalnej. Są one połączone za pomocą linii komunikacyjnych. W zależności od tego, jak zbudowany jest ich interakcji, rozróżnia się następujące rodzaje sieci:

- Кольцевую.

- Звездную.

- Шинную.

- Иерархическую.

- Произвольную.

Wszystkie powyższe odnosi się do fizycznej topologii. Ale są jeszcze i logiczne. Są one niezależne jedna od drugiej. Tak, pod pierwszą na myśli geometrię budowy sieci. Logiczna topologia zajmuje się tym, co kieruje strumienie danych pomiędzy różnymi komputerami w sieci i wybiera sposób transmisji danych. Każdy z wymienionych poniżej typów budowania relacji ma swoje własne cechy, zalety i wady. A teraz spójrzmy na podstawowe topologiach sieciowych.

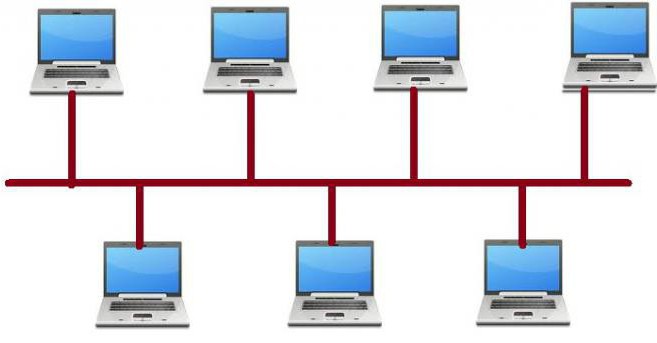

Przewody typologia

Jej zastosowanie w przypadkach, gdy do transmisji danych służy линеечный wejście mono. Na jego końcach ustalane terminatorzy. Następnie każdy komputer podłączony do wejścia моноканалу dzięki T-złącza. Dane są przesyłane w obie strony i odbijają się od rezystorów terminatorów. Jak można z tego zrozumieć informacje zawarte w tym przypadku wchodzi na wszystkie podzespoły. Ale przyjęty może być tylko tym, dla którego jest przeznaczony. Środa transmisji danych w tym przypadku stosuje się wszystkimi komputerami stacjonarnymi, które są podłączone do sieci. A sygnał, że idzie z jednego KOMPUTERA, rozprzestrzenia się po wszystkich urządzeń. Popularność ta technologia zyskał przy użyciu architektury Ethernet. Jakie korzyści zapewnia nam ten sprzęt sieciowy (topologia sieci)? Na początek należy zauważyć, łatwość w instalacji i konfiguracji sieci. Także, jeśli awarii wyjdzie jeden węzeł, to ona będzie w stanie kontynuować swoją pracę w ogóle. Dzięki temu można powiedzieć, że sieci, które są zbudowane z opon typologii, mają znaczną odporność na uszkodzenia. Ale są i wady. W pierwszej kolejności należy zauważyć ograniczenia dotyczące długości kabla, a także ilości stacji roboczych. Do tego podział liniowego kanału monofonicznego negatywnie odbija się na kondycji całej sieci. Z tego powodu często trudno jest określić miejsce wady, szczególnie jeśli jest ono ukryte izolacją.

Jej zastosowanie w przypadkach, gdy do transmisji danych służy линеечный wejście mono. Na jego końcach ustalane terminatorzy. Następnie każdy komputer podłączony do wejścia моноканалу dzięki T-złącza. Dane są przesyłane w obie strony i odbijają się od rezystorów terminatorów. Jak można z tego zrozumieć informacje zawarte w tym przypadku wchodzi na wszystkie podzespoły. Ale przyjęty może być tylko tym, dla którego jest przeznaczony. Środa transmisji danych w tym przypadku stosuje się wszystkimi komputerami stacjonarnymi, które są podłączone do sieci. A sygnał, że idzie z jednego KOMPUTERA, rozprzestrzenia się po wszystkich urządzeń. Popularność ta technologia zyskał przy użyciu architektury Ethernet. Jakie korzyści zapewnia nam ten sprzęt sieciowy (topologia sieci)? Na początek należy zauważyć, łatwość w instalacji i konfiguracji sieci. Także, jeśli awarii wyjdzie jeden węzeł, to ona będzie w stanie kontynuować swoją pracę w ogóle. Dzięki temu można powiedzieć, że sieci, które są zbudowane z opon typologii, mają znaczną odporność na uszkodzenia. Ale są i wady. W pierwszej kolejności należy zauważyć ograniczenia dotyczące długości kabla, a także ilości stacji roboczych. Do tego podział liniowego kanału monofonicznego negatywnie odbija się na kondycji całej sieci. Z tego powodu często trudno jest określić miejsce wady, szczególnie jeśli jest ono ukryte izolacją.

Bardziej:

Siódma wersja systemu Windows od momentu jej wyjścia przedstawił użytkownikom wiele niespodzianek. Tak, wielu odkryli w systemie (a dokładniej w «Menedżerze urządzeń») sterownik do karty tunelowania Teredo firmy Microsoft. Co to jest jasn...

Co to jest Ethernet – główne zalety internetu-sieci

O tym, co to jest Ethernet, okazało się w latach siedemdziesiątych XX wieku. Wynalazł ten typ sieci lokalnej Robert Metcalfe, który pracował w tym czasie na firmy Xerox. W latach 70-tych Metcalf otworzył własną firmę 3com, gdzie zakończyła się opraco...

UAC: wyłączyć lub ułaskawienie

W odległej już od nas w 2006 roku światowa komputerowa opinia publiczna była wstrząsa wyjściem SYSTEMU Windows Vista. Na nowy system od razu runął niesamowity lawinę negatywnych, powód dla którego nadal zostały.Jednym z nich była opcja UAC, wyłączyć ...

Topologia Sieci óGwiazda»

W tym przypadku jest dwużyłowa każda stacja robocza podłączona do huba lub koncentratora. Dzięki nim przez równoległe połączenie wszystkich danych z komputera. Za pomocą huba lub koncentratora PC i komunikują się między sobą. Które są wysyłane dane pochodzą wszystkie stacje robocze. Ale brać je może tylko ten, dla którego są one przeznaczone. Co do korzyści warto zauważyć, że do sieci łatwo podłączyć nowy komputer osobisty. Ona również odporna na awarie pojedynczych węzłów i przerwanie połączenia. I uzupełnia to możliwość wykonania centralnego zarządzania. To prawda, są i pewne minusy. Tak, zauważa się znaczne zużycie kabla. Ponadto, odmowa huba lub koncentratora negatywnie wpływa na pracę całej sieci.

W tym przypadku jest dwużyłowa każda stacja robocza podłączona do huba lub koncentratora. Dzięki nim przez równoległe połączenie wszystkich danych z komputera. Za pomocą huba lub koncentratora PC i komunikują się między sobą. Które są wysyłane dane pochodzą wszystkie stacje robocze. Ale brać je może tylko ten, dla którego są one przeznaczone. Co do korzyści warto zauważyć, że do sieci łatwo podłączyć nowy komputer osobisty. Ona również odporna na awarie pojedynczych węzłów i przerwanie połączenia. I uzupełnia to możliwość wykonania centralnego zarządzania. To prawda, są i pewne minusy. Tak, zauważa się znaczne zużycie kabla. Ponadto, odmowa huba lub koncentratora negatywnie wpływa na pracę całej sieci.

Korzystanie z centralnego koncentratora

Ta sieciowa typologia opiera się na poprzednim postaci tworzenia sieci. Główną rolę w tym przypadku odgrywa centralny hub. On jest inteligentnym urządzeniem, które zapewnia połączenie szeregowe różnych stacji na zasadzie „wyjście-wejście», czyli dzięki niemu każdy KOMPUTER jest połączony z jeszcze dwoma stacjami roboczymi. Dla stabilności funkcjonowania są tutaj podstawowe i zapasowe pierścienie. Dzięki temu można utrzymać wydajność sieci nawet w przypadku znacznych uszkodzeń. Problematyczne punkt po prostu się wyłącza. Do transmisji danych wykorzystywany jest specjalny znacznik. W nim zawiera adres nadawcy i odbiorcy informacji. Należy zauważyć, że oprócz wysokiej niezawodności, ta typologia zapewnia również i równego dostępu do sieci wszystkich stacji roboczych. Ale za wszystko trzeba płacić. W tym przypadku odnosi się to do dużego zużycia kabla i kosztowne układzie linii komunikacyjnych.

Ta sieciowa typologia opiera się na poprzednim postaci tworzenia sieci. Główną rolę w tym przypadku odgrywa centralny hub. On jest inteligentnym urządzeniem, które zapewnia połączenie szeregowe różnych stacji na zasadzie „wyjście-wejście», czyli dzięki niemu każdy KOMPUTER jest połączony z jeszcze dwoma stacjami roboczymi. Dla stabilności funkcjonowania są tutaj podstawowe i zapasowe pierścienie. Dzięki temu można utrzymać wydajność sieci nawet w przypadku znacznych uszkodzeń. Problematyczne punkt po prostu się wyłącza. Do transmisji danych wykorzystywany jest specjalny znacznik. W nim zawiera adres nadawcy i odbiorcy informacji. Należy zauważyć, że oprócz wysokiej niezawodności, ta typologia zapewnia również i równego dostępu do sieci wszystkich stacji roboczych. Ale za wszystko trzeba płacić. W tym przypadku odnosi się to do dużego zużycia kabla i kosztowne układzie linii komunikacyjnych.

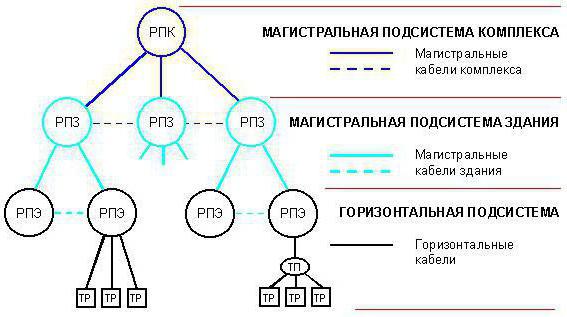

Drzewo

Ta sieciowa typologia jest traktowane jako połączenie kilku gwiazd. Drewno może być w następujących stanach:

Ta sieciowa typologia jest traktowane jako połączenie kilku gwiazd. Drewno może być w następujących stanach:

- Aktywny.

- Pasywnym.

- Prawdziwym.

Niezależnie od tego trzeba stanu odpowiedzialny personel wybiera, że należy użyć: centralne komputery lub huby (koncentratory). Każdy wybór ma swoje zalety i wady. W pierwszym przypadku można mówić o budowaniu bardziej scentralizowanego systemu z najlepszej obsługi i tym podobne. Ale korzystanie z węzłów lub koncentratorów,zazwyczaj znacznie bardziej korzystne z zasobów planie finansowym.

Obwodnica topologia

W tym przypadku przewiduje się połączenie kanałów komunikacji w jeden nierozerwalny łańcuch. Przy tym nie musi przypominać okrąg. W tym przypadku przewiduje się, że do transmisji danych będą używane wyjście jednego komputera, który jest połączony z wejściem inny KOMPUTER. Dlatego, gdy informacja będzie rozwijać ruch z jakiegoś jednego konkretnego punktu, w końcu ona będzie tam, przechodząc przez jedno okrążenie. Dane w tych pierścieniach zawsze poruszają się w jednym kierunku. Rozpoznać i obsłużyć otrzymaną wiadomość może tylko ta stacja robocza, której została skierowana. Podczas pracy topologii stosuje маркерный dostęp. Przewiduje on przyznanie prawa do korzystania z pierścienia w ustalonym porządku. Podczas przesyłania danych jest logiczne pierścień. Utworzyć i skonfigurować tą sieć jest niezwykle łatwe. Ale z powodu tego, że uszkodzenie w jednym miejscu może doprowadzić do jej uszkodzenia, w czystej postaci jest prawie nie stosuje się ze względu na ich zawodność. Do pracy w praktyce mogą być stosowane różne modyfikacje tej typologii.

W tym przypadku przewiduje się połączenie kanałów komunikacji w jeden nierozerwalny łańcuch. Przy tym nie musi przypominać okrąg. W tym przypadku przewiduje się, że do transmisji danych będą używane wyjście jednego komputera, który jest połączony z wejściem inny KOMPUTER. Dlatego, gdy informacja będzie rozwijać ruch z jakiegoś jednego konkretnego punktu, w końcu ona będzie tam, przechodząc przez jedno okrążenie. Dane w tych pierścieniach zawsze poruszają się w jednym kierunku. Rozpoznać i obsłużyć otrzymaną wiadomość może tylko ta stacja robocza, której została skierowana. Podczas pracy topologii stosuje маркерный dostęp. Przewiduje on przyznanie prawa do korzystania z pierścienia w ustalonym porządku. Podczas przesyłania danych jest logiczne pierścień. Utworzyć i skonfigurować tą sieć jest niezwykle łatwe. Ale z powodu tego, że uszkodzenie w jednym miejscu może doprowadzić do jej uszkodzenia, w czystej postaci jest prawie nie stosuje się ze względu na ich zawodność. Do pracy w praktyce mogą być stosowane różne modyfikacje tej typologii.

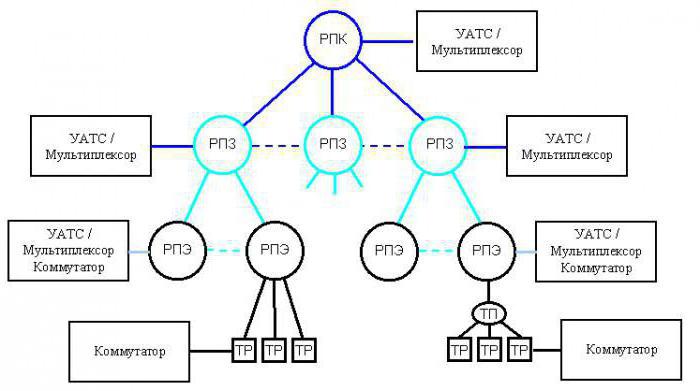

Kombinacje

Są One wykorzystywane do tego, aby zmniejszyć lub wyeliminować negatywne strony podczas tworzenia relacji między różnymi komputerami. Najczęściej połączone typy topologii sieci są budowane na gwiazdy, opon i obwodnicy technologiach. Dla zrozumienia sytuacji można przytoczyć kilka przykładów. Weźmy dla pierwszego gwiezdno-шинную topologii. Najważniejsze w niej jest koncentrator. Ale do niego mogą łączyć się nie tylko poszczególne komputery, ale i całe szyn segmenty sieci. Oczywiście, może być stosowany nie jeden koncentrator, a wiele. Może być również stosowany architektura budowania z podstawą (szkieletu) magistrali. Zaletą tej kombinacji polega na tym, że administrator może uzyskać korzyści obu типологий i łatwo wpływać na ilość MAINFRAME, że są podłączone do sieci. Spójrzmy na jeszcze jeden przykład. Rozpatrywane będzie gwiezdno-ring topologia. Za nią łączą, nie komputery, a koncentratory, do których bezpośrednio i podłączony KOMPUTER. W ten sposób tworzy się zamknięty obieg, w którym połączone zalety obu tych topologii, a także pojawia się jeszcze szereg udogodnień. Jako przykład takich można przytoczyć to, że wszystkie koncentratory można zebrać w jednym miejscu. A to oznacza, że punkt połączenia kabli będą razem, a praca z nimi będzie znacznie uproszczone.

Zakończenie

Oto nami i zostały uznane za główne rodzaje topologii sieci. Prezentowane w ramach artykułu możliwości budowania relacji między różnymi komputerami są najbardziej popularne ze względu na swoją praktyczność. Ale w niektórych przypadkach mogą być potrzebne bardziej specjalistyczne topologiach sieciowych. Ich opracowanie lub wykorzystanie już istniejących technologii odbywa się z uwzględnieniem wszystkich niezbędnych do prawidłowego działania funkcji, niuansów i aspektów. Zwykle coś takiego jest używany tylko do naukowych i obiektów wojskowych, podczas gdy dla ludności życia z nawiązką wystarcza i najbardziej popularnych metod. Przecież wspomniane topologiach sieciowych - to osiągnięcia dekady!

Oto nami i zostały uznane za główne rodzaje topologii sieci. Prezentowane w ramach artykułu możliwości budowania relacji między różnymi komputerami są najbardziej popularne ze względu na swoją praktyczność. Ale w niektórych przypadkach mogą być potrzebne bardziej specjalistyczne topologiach sieciowych. Ich opracowanie lub wykorzystanie już istniejących technologii odbywa się z uwzględnieniem wszystkich niezbędnych do prawidłowego działania funkcji, niuansów i aspektów. Zwykle coś takiego jest używany tylko do naukowych i obiektów wojskowych, podczas gdy dla ludności życia z nawiązką wystarcza i najbardziej popularnych metod. Przecież wspomniane topologiach sieciowych - to osiągnięcia dekady!

Article in other languages:

AR: https://tostpost.com/ar/computers/3730-network-topology-advantages-and-disadvantages.html

BE: https://tostpost.com/be/kamputary/6581-setkavyya-tapalog-peravag-nedahopy.html

DE: https://tostpost.com/de/computer/6580-netzwerk-topologie-vorteile-und-nachteile.html

En: https://tostpost.com/computers/2210-network-topology-advantages-and-disadvantages.html

ES: https://tostpost.com/es/los-ordenadores/6586-topolog-as-de-red-ventajas-y-desventajas.html

HI: https://tostpost.com/hi/computers/3732-network-topology-advantages-and-disadvantages.html

JA: https://tostpost.com/ja/computers/3731-network-topology-advantages-and-disadvantages.html

PT: https://tostpost.com/pt/computadores/6582-a-topologia-da-rede-vantagens-e-desvantagens.html

TR: https://tostpost.com/tr/bilgisayarlar/6587-a-topolojisi-avantajlar-ve-dezavantajlar.html

UK: https://tostpost.com/uk/komp-yuteri/6585-merezhev-topolog-perevagi-ta-nedol-ki.html

ZH: https://tostpost.com/zh/computers/4002-network-topology-advantages-and-disadvantages.html

Alin Trodden - autor artykułu, redaktor

"Cześć, jestem Alin Trodden. Piszę teksty, czytam książki, Szukam wrażeń. I nie jestem zły w opowiadaniu ci o tym. Zawsze chętnie biorę udział w ciekawych projektach."

Nowości

Monitor Acer V193HQV. Dane techniczne i opinie

Od prawidłowego wyboru monitora zależą nie tylko odpowiednie odwzorowanie kolorów, kontrast i jasność zdjęcia. Monitor wpływa na wzrok użytkownika bardzo mocno, i jeśli jest uszkodzony, to wzrok można "zabić" w ciągu kilku miesięc...

Gdy tylko człowiek zaczyna opanowanie wiedzy komputerowej, może on wystąpić z niesamowitą ilością nowych pojęć, z których jeden będzie oprogramowanie. Dla początkujących może wydawać się czymś poważnym, jednak nie ma w tym nic złe...

Co to jest czytnik, i do czego jest potrzebna

Wielu użytkowników interesuje pytanie: "Co to jest czytnik i jakie funkcje spełnia?" W skrócie - jest to urządzenie służące do odczytu danych z kart pamięci, które są używane w aparatach cyfrowych, PDA, telefonach komórkowych i in...

Jak sprawdzić swoją SPRAWNOŚĆ w World of Tanks?

Gracze czasem mylony World of Tanks z shooter - oni uważają, że wszystko, co ma tu znaczenie - jest to ilość zabitych czołgów przeciwnika. Jednak to jest wielki błąd, bo w WoT najważniejsze - to działania wspólnie, w zespole. Możn...

Maszyny do GTA 4 z automatyczną instalacją - wygodne mody

Nie można powiedzieć, że w grze "GRAND theft auto: San Andreas" samochody reprezentowany szeroko - można wykryć najróżniejsze modele samochodów. Jest tam szybkie i powolne samochody, stare i nowe, ubodzy i niezwykle piękne. W sumi...

Router MikroTik, konfiguracja sieci VLAN: instrukcja

Routery od MikroTik nie cieszą się popularnością wśród rosyjskich konsumentów z tego powodu, że ludzie mają pewne trudności podczas konfigurowania «Микротик». Niestety, ta łotewskie wynalazek z trudem poddaje się jakie...

Uwaga (0)

Ten artykuł nie ma komentarzy, bądź pierwszy!