Now - 03:02:23

Hacking araçları ve örnekleri koruması

Giderek, kullanıcıların PC tehlikelerle karşı karşıya, подстерегающими onları ağ zorundalar anlamak için en azından temel davetsiz misafirlere karşı korumak. Hacking araçları - programları zarar, uzak bilgisayarlara. Kendilerini onlar ne truva platformlar, ne de bir virüs değil, neden olabilir tamamen herhangi bir zarar tüm yerel cihazlara yüklenir. Ancak bu sorun her geçen gün giderek ilgili. Buna bir soru.

Hangi programlar için geçerli hacker araçları

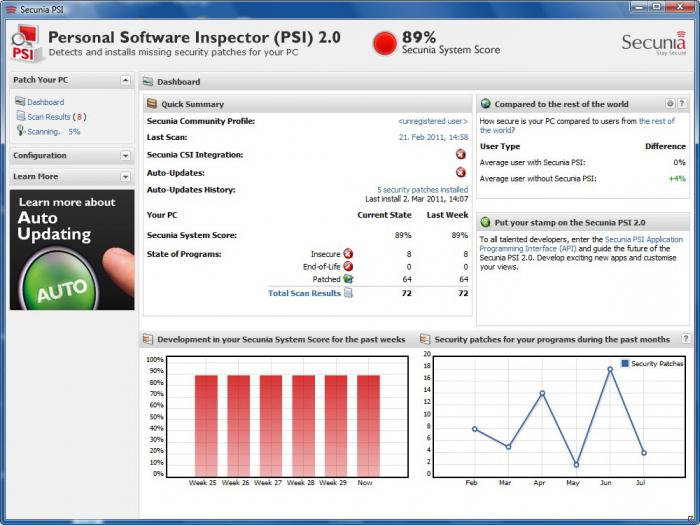

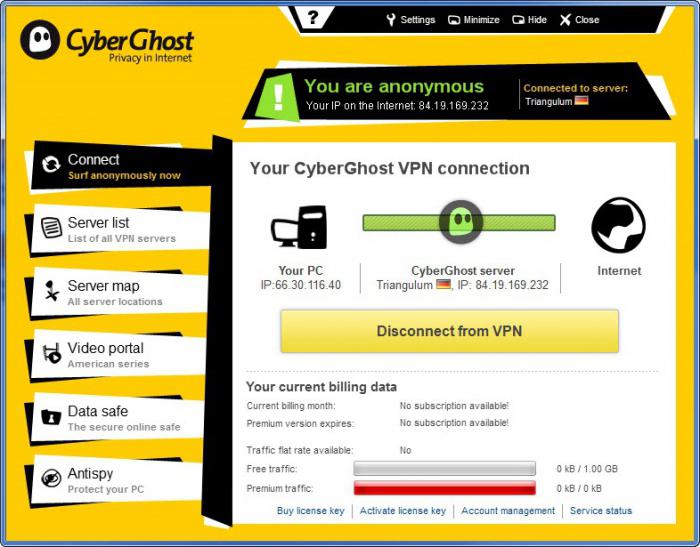

Bu programlar şunlardır: hacking araçları otomasyon oluşturan virüsler, truva atları ve solucanlar tarafından geliştirilen oluşturmak için böyle bir; program kütüphaneleri, yardımcı programlar, gizlemek kodu “hasta” dosyaları antivirüs taramaları (шифровальщики dosya); çeşitli “şaka” karmaşık bir iş cihazı ile; program, rapor, kullanıcının yanlış bilgi, sistem etkinliği; diğer araçları, veren bir şekilde zarar, uzak ya da bu bilgisayarlara.  Ana kullanıcı sayısı anlamıyor eylem sonuçları, bu programların kişisel bilgisayarlar ve bilgisayar ağları, tutmaz, hatta temel gereksinimleri ve kuralları, güvenli davranış, ağ. Şimdi olsa geliştirilen çok sayıda ile başa çıkmak için хакерскими ataklar. Başarılı bir şekilde yürütülen bir mücadele ile en iyi dosyasına gerek duyar, programları taramak için bir ağ güvenlik açıklarını bulmak için, kullanım için güvenlik açığı için etkili bir SQL enjeksiyon için брутфорса, kesmek için Wi-Fi, IDS paketleri ile çalışmak için, реверсинга.

Ana kullanıcı sayısı anlamıyor eylem sonuçları, bu programların kişisel bilgisayarlar ve bilgisayar ağları, tutmaz, hatta temel gereksinimleri ve kuralları, güvenli davranış, ağ. Şimdi olsa geliştirilen çok sayıda ile başa çıkmak için хакерскими ataklar. Başarılı bir şekilde yürütülen bir mücadele ile en iyi dosyasına gerek duyar, programları taramak için bir ağ güvenlik açıklarını bulmak için, kullanım için güvenlik açığı için etkili bir SQL enjeksiyon için брутфорса, kesmek için Wi-Fi, IDS paketleri ile çalışmak için, реверсинга.

Ile Mücadele хакерскими programları

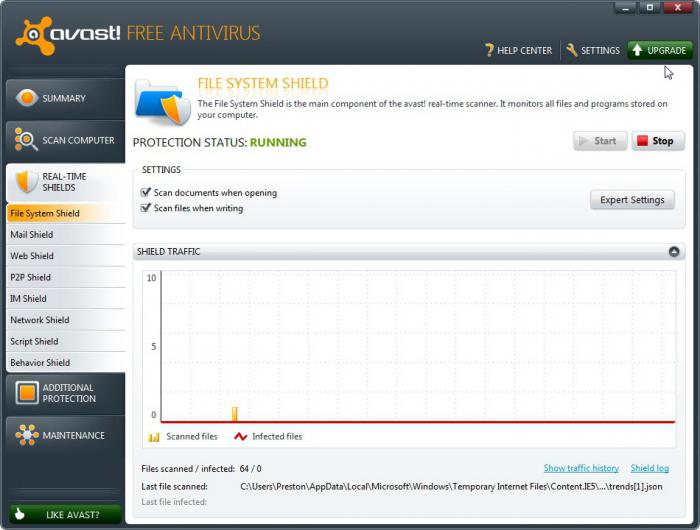

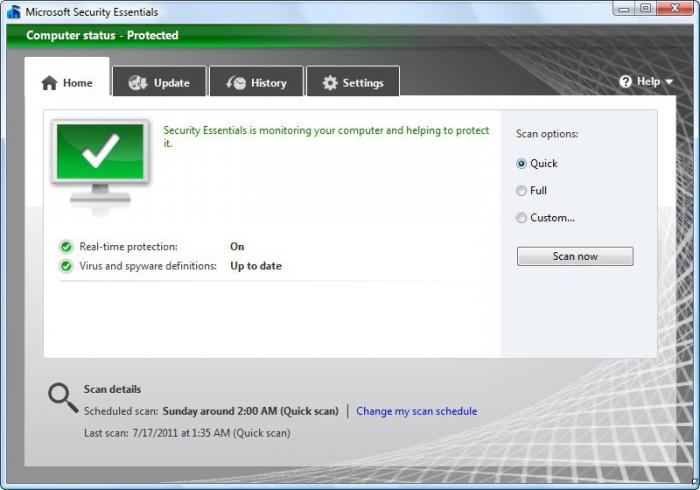

Gün gibi ortaya çıktı hacking araçları, başladı ve onlarla mücadele. Geliştirilen çok sayıda. Bu makalede, biz ve düşünün onun bir parçası. HackTool. Bu program tarafından kullanılan farklı siber suçlular, ne zaman bir uzak veya yerel bilgisayarı, organize bir saldırı. Örneğin, bir kullanıcı eklenir yetkisiz listesine ziyaretçi sistemi; üretilen, günlük temizlik amacı ile gizlemek ne katıldı sistem.  Öneri kaldırma, dosya silme için trojan (orijinal) bulmak için hangi cihaz bağlı seçenek olarak programı bilgisayarınıza girdi. İkinci aşama – antivirüs tarama, tam. Dos – sağlar, sahte gönderici adresini göndermek için ağ isteklerini ve mesajları. İçin kullanılan mesaj sorunu nedeniyle bir mesaj, gönderilen orijinal veya zorlaştırmak için arama gönderen. Öneriler mücadele ile aynı.

Öneri kaldırma, dosya silme için trojan (orijinal) bulmak için hangi cihaz bağlı seçenek olarak programı bilgisayarınıza girdi. İkinci aşama – antivirüs tarama, tam. Dos – sağlar, sahte gönderici adresini göndermek için ağ isteklerini ve mesajları. İçin kullanılan mesaj sorunu nedeniyle bir mesaj, gönderilen orijinal veya zorlaştırmak için arama gönderen. Öneriler mücadele ile aynı.

Daha:

Lenovo v580c: ayrıntılı bir inceleme

Bugün karar hakkında yazmak için bir dizüstü Lenovo v580c. İnceleme ayrıntılı olarak bu taşınabilir PC serisi Ideapad yüksek popülerlik, ama çok değil biliyorum, ne çekiyor bu cihaz alıcı. Model, hızlı ve kendi içinde çok olumlu özellikleri de vardır...

İstiyorsanız, taklit disk görüntü? Program Alcohol %120 - en iyi çözüm!

Birçok profesyonel PC kullanıcıları farkındayız son derece kaliteli ve işlevsel bir program görüntüleri ile çalışmak. Alcohol 120% - bu muhteşem programı bilen yaratmak için değil, sadece «hayaletler» en farklı disk türleri için yola çıka...

Screen: bu nedir ve nasıl oluşturmak için

Birkaç kullanıcılar nasıl biliyor sreen, nedir ve ne için kullanılır? Altında veri kavramı ima anlık ekran. Tabii ki, önce öğrenmek, onu almak için nasıl anlamak gerekir, ne için genellikle gereklidir, ve şimdi biz bu konuda konuşmak.Sreen: nedir ve ...

"Hoax", viral мистификаторы

Bu bir hack programı değil причиняющие doğrudan zarar, ama onlar görüntüler aldatıcı mesajlar hakkında ne zarar gördük artık ya infused, belirli koşullar altında, herhangi bir kullanıcı bilgilendirmek tehlike olduğu yok. Bu “şakalar”, örneğin, bunlar, programlar, korkutucu bir kullanıcı, farklı mesajları biçimlendirme hakkında bir mantıksal sürücü, ama onun yoktu, görüntü farklı вирусоподобные, garip, duyurular vb  çoğunlukla bağlıdır mizah duygusu, yazarın böyle bir programı. Kaldırmak için böyle bir program biraz zor ama olan bu deyim, yapacak her kullanıcı. Bunun için ilk olarak windows görev yöneticisi, görev süreci tarayıcı. Daha sonra kendisini silmek için dosya. Mutlaka temizlemek katalog adı altında Temporary Internet Files. O olabilir virüslü dosyaları silin. Üretmek tarama antivirüs programı sadece bilgisayar. Her şeyi doğru yaparsanız, o zaman hacking araçları ve koruması, onları – değil çok zor.

çoğunlukla bağlıdır mizah duygusu, yazarın böyle bir programı. Kaldırmak için böyle bir program biraz zor ama olan bu deyim, yapacak her kullanıcı. Bunun için ilk olarak windows görev yöneticisi, görev süreci tarayıcı. Daha sonra kendisini silmek için dosya. Mutlaka temizlemek katalog adı altında Temporary Internet Files. O olabilir virüslü dosyaları silin. Üretmek tarama antivirüs programı sadece bilgisayar. Her şeyi doğru yaparsanız, o zaman hacking araçları ve koruması, onları – değil çok zor.

Koruması утилитов Trojan-Dropper.Win32.Agent.albv

Bir program için izinsiz, gizli kurulum, kullanıcı tarafından kurban-cihaz kötü amaçlı yazılım bulunan bu vücut, bu trojan. Öneriler silme işlemi, aşağıdaki. Tamamlamak için görev yöneticisi zararlı işlem. Bir dosyayı silmek ve sistem kayıt defteri, bir şekilde tek bir parametre. Kaldırmak gerekir başka bir dosya: %WinDir%systemsvhost.exe.  Daha Sonra temiz tam içeriğini genelinde %Temp% klasöründe. Çıkarılabilir ortam muthis özellikleri: :autorun.ınf :wlan.exe burada X – harfi bölümü. Ve son olarak harcamak tam bir tarama kaspersky anti-Virüs, mutlaka güncelleyerek tüm veritabanı.

Daha Sonra temiz tam içeriğini genelinde %Temp% klasöründe. Çıkarılabilir ortam muthis özellikleri: :autorun.ınf :wlan.exe burada X – harfi bölümü. Ve son olarak harcamak tam bir tarama kaspersky anti-Virüs, mutlaka güncelleyerek tüm veritabanı.

Program elektronik casusluk Trojan-Spy.Win32.PcGhost.340

Hacking araçları ve koruması, onları – tema şimdi ebedi ve sürekli güncel. Belirtilen program için tasarlanmış yol elektronik casusluk için kullanıcı tarafından (ekran görüntüleri, girilen bilgiler, aktif uygulamalar listesi). Bu şekilde elde edilen bilgiler her zaman geçirilen bir saldırganın. Ve bunun için kullanılan HTTP, FTP, e-posta ve diğer yollar. Kaldırma seçenekleri standart, sadece dosyalar farklı. Sonucuna truva işlemi görev yöneticisi.  Muthis bir truva PcGhost.exe dosya: %System%SYSKEY.DAT. Sonra muthis bir kayıt defteri anahtarlarını ve "PcGhost". Eğer bakmak hacking araçları, küçük resim göstermek olduğu açıktır tarama antivirüs – zorunlu bir prosedür bunları silmek için. Değil bir arzu var yavaş pc, kaybetmek, ondan bilgi -bunu düzenli olarak.

Muthis bir truva PcGhost.exe dosya: %System%SYSKEY.DAT. Sonra muthis bir kayıt defteri anahtarlarını ve "PcGhost". Eğer bakmak hacking araçları, küçük resim göstermek olduğu açıktır tarama antivirüs – zorunlu bir prosedür bunları silmek için. Değil bir arzu var yavaş pc, kaybetmek, ondan bilgi -bunu düzenli olarak.

Article in other languages:

AR: https://tostpost.com/ar/computers/9859-hacking-tools-and-examples-of-protection.html

BE: https://tostpost.com/be/kamputary/17700-hakersk-ya-tyl-ty-pryklady-abarony-ad-h.html

DE: https://tostpost.com/de/computer/17714-hacker-tools-und-beispiele-zum-schutz-gegen-sie.html

En: https://tostpost.com/computers/17413-hacking-tools-and-examples-of-protection.html

HI: https://tostpost.com/hi/computers/9862-hacking-tools-and-examples-of-protection.html

JA: https://tostpost.com/ja/computers/9862-hacking-tools-and-examples-of-protection.html

PL: https://tostpost.com/pl/komputery/17680-narz-dzia-hakerskie-i-przyk-ady-ochrony-od-nich.html

UK: https://tostpost.com/uk/komp-yuteri/17699-hakers-k-util-ti-ta-prikladi-zahistu-v-d-nih.html

ZH: https://tostpost.com/zh/computers/10668-hacking-tools-and-examples-of-protection.html

Alin Trodden - makalenin yazarı, editör

"Merhaba, ben Alin Trodden. Metin, kitap okumak, yazmak ve Gösterimler için bak. Ve sana söylüyorum.kötü değilim. İlginç projelere katılmaktan her zaman mutluluk duyarım."

İlgili Haberler

Tüm kullanıcılar, dönüm ve sınırsız bucaksız bir küresel ağ, karşılaştığım hata ile çalışıyor site. Bizim için onlar olarak sunulmaktadır sayfa hataları gösteren kod sorunu.anlamına hata 522. Sorunlarını siteleriHataları siteler &...

Intel Core i5 2450M: özellikler

Intel Core i5 2450M – işlemci dizüstü bilgisayarlar için gelen kanadalı bir şirket. Sunuldu ve 2011 yılında hemen başladı kullanılmış dizüstü bilgisayar şirketi DELL. Bu makalede, özellikleri ve ayarları tanımlanır, hangi üs...

Kim Gabe Newell? Bir başarı öyküsü

Her oyun ile kesin olarak söyleyebilir, kim Gabe Newell. Bu deha bilgisayar oyunları büyük başarı elde tüm çabalar. Onun elinde yoğunlaşmıştır üzerinde güç en ünlü ve karlı stüdyoları - Valve Corporation. Bugüne kadar Gabe Newell ...

MFP orta sınıf HP Laserjet PRO M1536DNF: mükemmel denge fiyat ve kalite

çok Fonksiyonlu bir cihaz, giriş seviyesi iyi, teknik özellikleri, uygun maliyetle ve etkileyici bir hacmi aylık baskı — bu HP Laserjet PRO M1536DNF. Yani bu konuda evrensel bir çözüm, bir araya getiren yazıcı, tarayıcı ve ç...

Masaüstü bilgisayarınızın modern bir dünya olarak kabul edilir, zaten herkesin hayatının bir parçası. Satın alarak bu ünite, her bir gayret ile bir model seçmek posibilities. Ama, öyle ya da böyle, bir zaman geliyor düşüncesi nası...

Oluşturmak için nasıl yerel ağ bağlantısı: temel bilgiler

Eğer hakkında konuşmak, bilgisayar ağlarında, bir şey yoktur, iki tür küresel (şu anda bu terimi anlamak, Halka) ve yerel. Temel fark, miktar bağlı bilgi işlem cihazları. Ve her şeyi – bu zaten onun soruşturma. Yani, oldukça...

Yorumlar (0)

Bu makalede Yorum yok, ilk olmak!