Now - 10:45:39

Траянская праграма, або вірус-сюрпрыз

Існуе маса разнавіднасцяў кампутарных вірусаў. Некаторыя з'яўляюцца толькі часткай праграмы, іншыя самі ўяўляюць сабой паўнавартасныя і карысныя прыкладання. Да гэтага тыпу адносіцца і траянская праграма. Як правіла, яна прызначана для ўкаранення ў кампутарную сістэму. Внедрившись, траян небудзь адсылае злачынцу інфармацыю з заражанага кампутара, альбо разбурае сістэму знутры і выкарыстоўвае яе ў якасці «інструмента злачынства». Яркім прыкладам такога віруса можна назваць праграму waterfalls.scr, якая маскіруецца пад скринсервер.

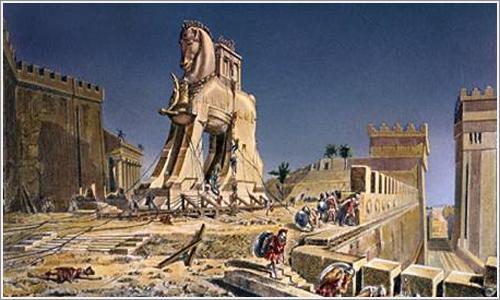

Траянская праграма была названая ў гонар усім вядомага драўлянага каня, з дапамогай якога грэкі захапілі і знішчылі непрыступную Трою. Як і траянскі конь, аднайменная праграма выглядае бяскрыўдным і карысным падарункам, а на справе аказваецца падступным вірусам-сюрпрызам. Да ўстаноўкі распазнаць такой вірус практычна немагчыма. Некаторыя траяны нават пасля ўстаноўкі працягваюць выконваць функцыі праграмы, пад якую былі замаскіраваныя. Размнажацца такой вірус не можа, але, запускаючы яго, карыстальнік кожны раз аднаўляе разбуральную дзейнасць у сваім кампутары. Практычна ўсе вірусы гэтага тыпу складаюцца з кліента і сервера. Сервер ўкараняецца ў заражаную сістэму, а кліент выкарыстоўваецца злачынец ом для кіравання ёю.

ом для кіравання ёю.

Траянская праграма мае шэсць тыпаў шкоднаснай дзейнасці. Некаторыя вірусы адкрываюць злачынцу аддалены доступ, іншыя проста знішчаюць дадзеныя, загружаюць дадатковых шкоднікаў, капіююць «фальшывыя» спасылкі на сайты з платнай рэгістрацыяй, адключаюць антывірусы і ажыццяўляюць DDoS-атакі. Калі заражаны кампутар падлучаны да модемному Інтэрнэту, траян здзяйсняе тэлефонныя званкі, пасля чаго рахунак карыстальніка «худнее» на значную суму.

Больш:

Lenovo v580c: падрабязны агляд

Сёння мы вырашылі напісаць пра ноўтбуку Lenovo v580c. Агляд будзе падрабязным, так як гэты партатыўны ПК серыі IdeaPad мае высокую папулярнасць, але не многія ведаюць, чым жа прыцягвае гэта прылада пакупнікоў. Мадэль з'яўляецца хуткай і змяшчае ў саб...

Брандмаўэр - што гэта? Стандартны абаронца ПК

Брандмаўэр – што гэта такое? Карысная функцыя ў аперацыйнай сістэме або малаэфектыўныя сродак абароны? Перш чым адказаць на гэтае пытанне, нам трэба высветліць, што робіць кампутар і як правільна яго наладзіць.Агульныя звесткіДля паспяховай пра...

"Аблівіян": праходжанне гульні. Кіраўніцтва і парады па праходжанні гульні "Аблівіян"

The Elder Scrolls IV: Oblivion — ролевая гульня ад кампаніі Bethesda Games Studios. Адразу ж пасля рэлізу у 2006 годзе яна стала вельмі папулярнай. Сюжэт заснаваны на супрацьстаянні галоўнага героя і культу Прынца Разбурэння, які плануе адкрыць...

Траянскія праграмы і абарона ад іх

Ёсць некалькі прыкмет, па якіх вызначаецца заражэнне траянам. Перш за ўсё трэба звярнуць увагу на рэестр аўтазапуску. Інфармацыя, якая з'явілася там «несанкцыянаваная» праграма можа апынуцца вірусам. На заражэнне паказвае і непредусмотренная карыстальнікам запампоўванне гульняў, прыкладанняў ці відэа, а таксама адвольнае стварэнне скрыншотаў. У працэсе запуску віруса кампутар можа сам перазагрузіцца.  Траянская праграма можа запускаць прагляд відэа ці малюнкаў, адкрываць і зачыняць кансоль прывада або адвольна выключаць кампутар.

Траянская праграма можа запускаць прагляд відэа ці малюнкаў, адкрываць і зачыняць кансоль прывада або адвольна выключаць кампутар.

З-за багацці формаў і відаў адзінага спосабу барацьбы з траянам не існуе. Калі сістэма заразілася, варта ачысціць тэчку з часовымі інтэрнэт-файламі, а затым прасканаваць сістэму антывірусам. Калі аб'ект, выяўлены антывірусам, не выдаляецца і не чысціцца, можна знайсці і выдаліць яго ўручную. А вось пры татальным заражэнні дапаможа толькі пераўсталёўка аперацыйнай сістэмы.

Адзін з самых новых вірусаў называецца Qhost. Траянская праграма гэтага тыпу з'яўляецца змененым файлам Windows памерам 2600 байт. Новы вірус блакуе пераход карыстальніка на пэўныя сайты і запыты да абраным сервераў. Блакаванне ажыццяўляецца даданнем у файл траяна з імем host спісу «забароненых» сайтаў. Каб абясшкодзіць такі вірус, дастаткова адрэдагаваць гэты файл у праграме «Нататнік», а затым прасканаваць сістэму антывіруснай праграмай.

Article in other languages:

AR: https://tostpost.com/ar/computers/9569-a-trojan-program-or-a-virus-surprise.html

DE: https://tostpost.com/de/computer/17194-trojaner-oder-virus--berraschung.html

En: https://tostpost.com/computers/10281-a-trojan-program-or-a-virus-surprise.html

ES: https://tostpost.com/es/los-ordenadores/17203-este-troyano-o-virus-sorpresa.html

HI: https://tostpost.com/hi/computers/9572-a-trojan-program-or-a-virus-surprise.html

JA: https://tostpost.com/ja/computers/9572-a-trojan-program-or-a-virus-surprise.html

KK: https://tostpost.com/kk/komp-yuterler/17185-troyandy-ba-darlama-nemese-virus-tosyn-syy.html

PL: https://tostpost.com/pl/komputery/17161-ko-troja-ski-wirus-lub-niespodzianka.html

PT: https://tostpost.com/pt/computadores/17161-o-trojan-ou-v-rus-surpresa.html

TR: https://tostpost.com/tr/bilgisayarlar/17191-bu-trojan-veya-vir-s-s-rpriz.html

UK: https://tostpost.com/uk/komp-yuteri/17176-troyans-ka-programa-abo-v-rus-syurpriz.html

Alin Trodden - аўтар артыкула, рэдактар

"Прывітанне, Я Алін Тродден. Я пішу тэксты, чытаю кнігі і шукаю ўражанні. І я нядрэнна ўмею распавядаць вам пра гэта. Я заўсёды рады ўдзельнічаць у цікавых праектах."

Навіны

Як зрабіць мікраскоп з вэб-камеры сваімі рукамі?

Памятаеце школьныя ўрокі біялогіі, на якіх мы разглядалі падфарбаваныя ёдам клетачкі лука ў мікраскоп? Якім таямнічым здавалася тады пранікненне ў гэты загадкавы нябачны свет! Аказваецца, кожнаму з нас пад сілу зрабіць сапраўдны м...

Эвалюцыя джойсцікаў для кампутараў

У гэтым артыкуле вы даведаецеся, што такое геймпада і джойсцікі для кампутараў, як іх ужываюць геймеры, якіх відаў яны бываюць і калі былі вынайдзены. Джойсцік - прылады для ўводу інфармацыі, у выглядзе маніпулятара, з дапамогай я...

Як выдаліць стары Windows карэктна

Пацешная атрымліваецца сітуацыя: з аднаго боку распрацоўшчыкі з Microsoft запэўніваюць, што з часоў пераходу ўсіх аперацыйных сістэм Windows на ядро NT ўстойлівасць сістэмы ўзрасла ў дзесяткі разоў. Сцвярджаецца, што можна забыцца...

Як паказваюць нядаўна праведзеныя даследаванні, на сайтах, названых сацыяльнымі сеткамі, зарэгістравана больш за 72 працэнтаў насельніцтва нашай краіны. Цяпер іх папулярнасць усё таксама няўмольна ўзрастае, хоць і павольней....

Crossfire: сістэмныя патрабаванні: падрабязнасці і меркаванне аб праекце

На дадзены момант у галіне гульнявых інтэрактыўных забаў усё больш з'яўляецца аналагічных праектаў і становіцца даволі складана распрацоўнікам канкураваць паміж сабой. Хоць з іншага боку, гэта вельмі добрае становішча для спажыўца...

Найноўшыя сацыяльныя сеткі: агляд месцаў для віртуальнага зносін

такім чынам, сёння нам з вамі трэба будзе даведацца найноўшыя сацыяльныя сеткі, а таксама "сацыялкі", якія карыстаюцца ў сучасных карыстальнікаў велізарнай папулярнасцю. Толькі так можна падабраць сабе сапраўды добрае месца для ві...

Заўвага (0)

Гэтая артыкул не мае каментароў, будзьце першым!